Vad är USA:s NATO TEMPEST?

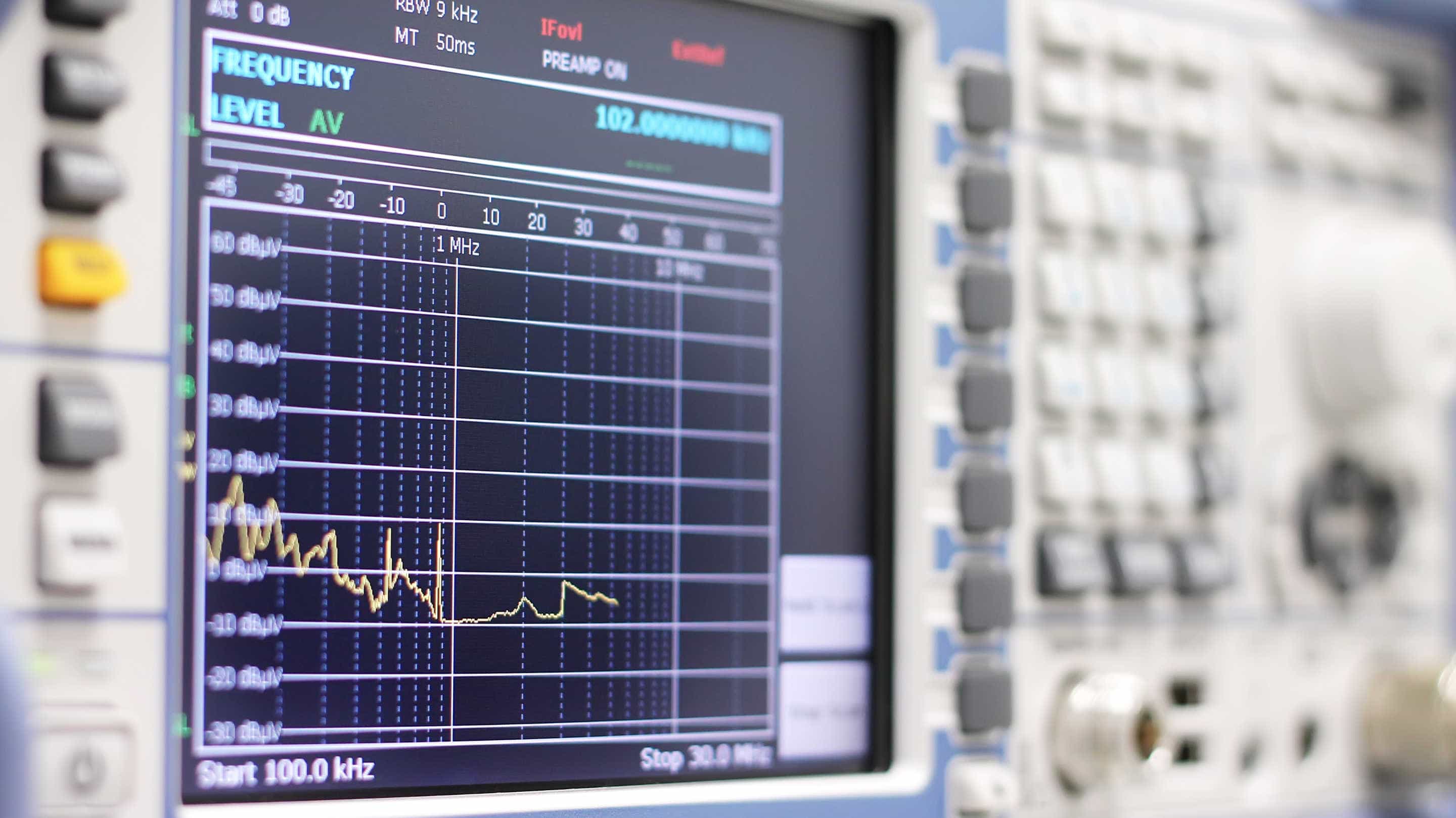

TEMPEST behandlar utrustningens elektromagnetiska vågor (både utstrålade och ledningsburna) och bedömer risken för avlyssning.

All elektrisk och elektronisk utrustning genererar elektromagnetisk strålning (EMC). I EMC innehåller strålning från databehandlingsutrustning, till exempel bärbara datorer, industriella bildskärmar eller militära pekskärmar, känslig information som lätt kan avlyssnas.

En mottagare kan tolka dessa signaler oupptäckt utan direkt tillgång till den ursprungliga enheten.

Tempest nivå

| Standard | Full | Intermediär | Taktisk |

|---|---|---|---|

| NATO SDIP-27 | Nivå A | Nivå B | Nivå C |

| NATO AMSG | AMSG 720B | AMSG 788A | AMSG 784 |

| USA NSTISSAM | Nivå I | Nivå II | Nivå III |

| NATO:s zoner | Zon 0 | Zon 1 | Zon 2 |

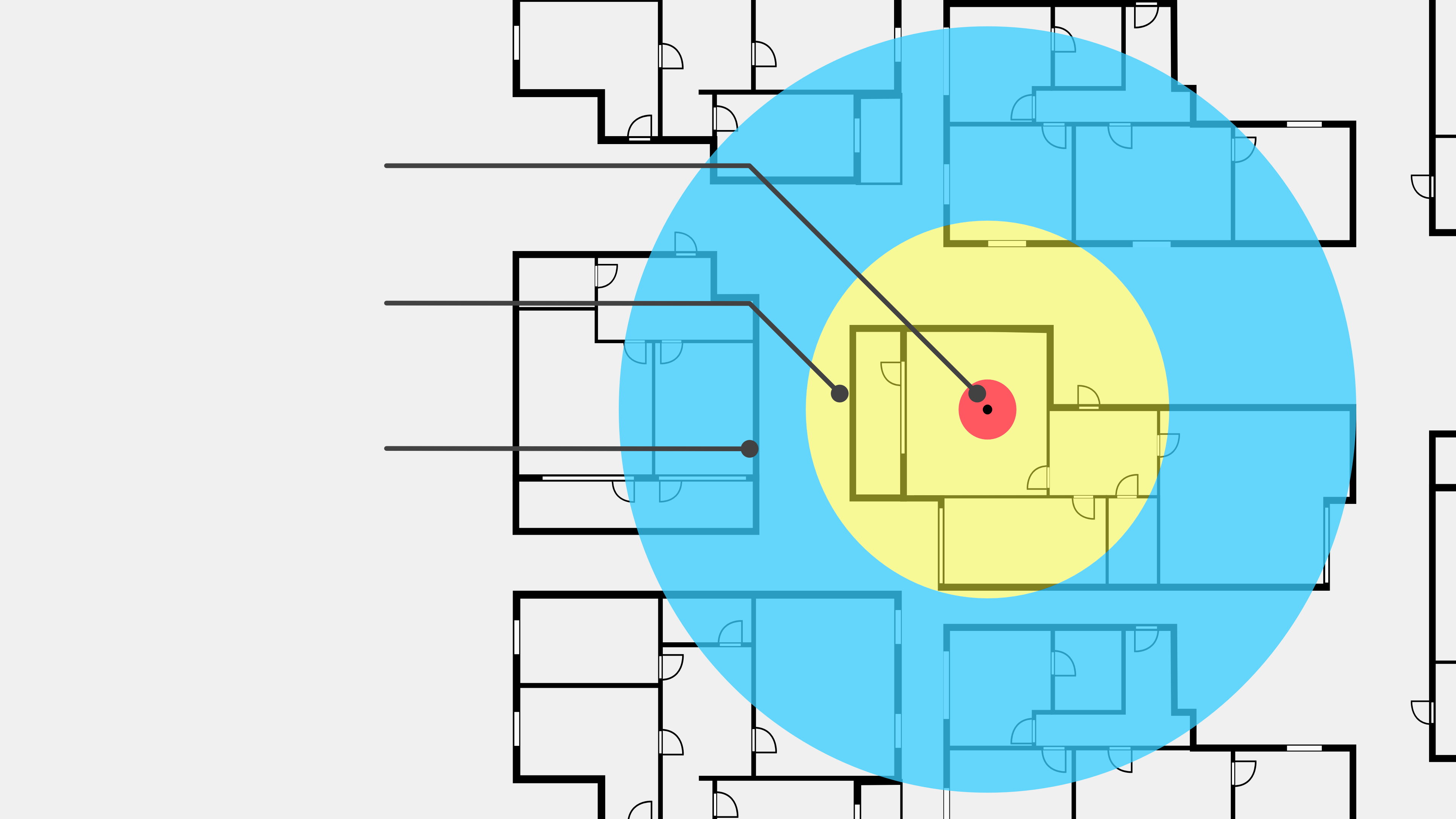

NATO-zonindelning

Definierar en dämpningsmätningsmetod som gör det möjligt att klassificera enskilda rum utifrån en säkerhetsperimeter i zon 0, zon 1, zon 2 eller zon 3, samt vilka standarder som krävs för skärmning av utrustning som bearbetar hemliga data i dessa rum.

Nivå A - NATO SDIP-27

Tempest nivå A är den strängaste Nato-standarden och kallas därför ibland "FULL". Nivå A gäller miljöer och utrustning i vilka en omedelbar avlyssning kan uppstå i närheten av det angränsande rummet (cirka 1 meter bort). Denna standard gäller därför utrustning som används inom NATO Zon 0

Nivå B - NATO SDIP-27

Tempest Nivå B är den näst hårdaste NATO-standarden, även känd som "IMMEDIATE". Denna standard gäller utrustning som inte kan avlyssnas från ett avstånd på mer än 20 meter. Denna Tempest-standard gäller utrustning som används inom NATO-zon 1. Denna standard skyddar utrustningen både från 20 meter avstånd och ett jämförbart avstånd genom väggar och hinder.

Nivå C - Nato SDIP-27

Tempest Nivå C kallas också "TACTICAL". Denna standard gäller för miljöer och utrustning inom Nato Zon 2 (där avlyssnare antas befinna sig minst 100 meter bort). Denna standard skyddar utrustning såväl från 100 meter fritt avstånd eller ett jämförbart avstånd genom väggar och hinder.

Termen "TEMPEST" är ett kodnamn och en akronym för ett hemligstämplat amerikanskt projekt som användes i slutet av 1960-talet för att utnyttja och övervaka elektromagnetisk strålning (EMR) och skydda sig mot exploatering. I dag har termen officiellt ersatts av EMSEC (Emissions Security), men den används fortfarande av civila på nätet. Målet med USA:s Information Assurance (IA) är att säkerställa tillgänglighet, integritet och konfidentialitet för information och informationssystem, inklusive vapensystem, infrastrukturhanteringssystem och nätverk som används för att bearbeta, lagra, visa, överföra eller skydda information från försvarsdepartementet (DOD).

Datoranordningar och andra informationssystem kan läcka data på många märkliga sätt.

I takt med att skadliga enheter i allt högre grad riktar in sig på och attackerar kärninfrastrukturer har metoderna och policyerna för IT-säkerhet för att skydda mycket känsliga och sårbara platser utvecklats genom åren.

Dator- och nätverksövervakning är ett kontinuerligt försök att aktivt övervaka målenhetens aktivitet, nyckelåtgärder och all data som laddas upp till hårddiskarna. Övervakningsprocessen kan utföras av en enskild individ, kriminella organisationer, regeringar och stora företag, och sker ofta i det fördolda. Regeringar och stora organisationer har för närvarande en aldrig tidigare skådad förmåga att kontinuerligt övervaka alla internetanvändares och medborgares aktiviteter.

En skärm sätter en impedans (den effektiva resistansen hos en elektrisk krets eller komponent mot växelström, som härrör från de kombinerade effekterna av ohmsk resistans och reaktans) diskontinuitet i vägen för en förökande utstrålad elektromagnetisk våg, reflekterar den och / eller absorberar den. Detta är konceptuellt mycket likt det sätt på vilket filter fungerar - de sätter en impedansdiskontinuitet i vägen för en oönskad ledd signal. Ju större impedansförhållande, desto större sköldeffektivitet (SE).

Nato-länderna har publicerat listor över ackrediterade testlaboratorier och utrustning som har klarat de nödvändiga testerna. Canadian Industrialtempest Program, BSI German Zoned Products List, UK CESG Directory of InfoSec Assured Products och NSAtempest Certification Program är exempel på dessa listor och anläggningar. Certifieringen måste gälla hela informationssystemet eller enheten, inte bara flera enskilda komponenter, eftersom anslutning av en enda oskärmad komponent kan väsentligt förändra systemets RF-egenskaper.

Datorsystemen i olika branscher, regeringar och människor är mottagliga för cyberattacker, med de största målen som finansinstitut, webbplatser, appar och mikrofinansiella strukturer. Datorsystem används också i hela telekommunikationsföretag, vatten- och gassystem och kärnkraftverk, vilket gör dem sårbara för attacker. Personliga enheter och hemapparater, stora företag, medicinska journaler och fordon är också vanliga mål, med vissa attacker som syftar till ekonomisk vinst och andra som syftar till att förlama företaget. Internet of Things (IoT) utvecklas utan lämplig hänsyn till de säkerhetsutmaningar som är inblandade, och när IoT sprider sig kommer cyberattacker sannolikt att bli ett alltmer fysiskt hot.

TEMPEST är inte bara ett esoteriskt fält av spionage som bara de övre militära grenarna kan använda. Ett ganska oseriöst program som kallas "TEMPEST för Eliza" kan användas av nästan vem som helst i bekvämligheten av sina hem. TEMPEST för Eliza är en snabb Linux hacka som spelar musik över radio som du väljer genom att visa alternerande svartvita pixlar på din bildskärm på precis rätt frekvens. Detta spelar musik för feds som riktar sin TEMPEST-snifferantenn mot din bildskärm. Om du för närvarande inte spioneras på kan du spela musiken själv med en handhållen AM-radio.

Den röda / svarta principen, även känd som röd / svart arkitektur eller röd / svart teknik, är en kryptografisk princip som skiljer signaler som innehåller känslig eller klassificerad vanlig textinformation från de som bär krypterad information. Allatempest standarder kräver en strikt "RÖD / SVART separation eller installation av skärmningsmedel med tillfredsställande SE, mellan alla kretsar och utrustning som överför sekretessbelagda och icke-klassificerade data." Tillverkningen avtempestgodkänd utrustning måste ske under noggrann kvalitetskontroll för att säkerställa att ytterligare enheter byggs exakt samma som de enheter som testades, eftersom byte av även en enda tråd kan ogiltigförklara testerna.

Övervakning av datorer eller liknande informationssystem på avstånd är möjlig genom att detektera, fånga och dechiffrera strålningen från katodstråleröret (CRT) monitor.

Denna ganska okända form av långväga datorövervakning kallas TEMPEST, och innebär att man läser elektromagnetiska utflöden från datorenheter, som kan vara hundratals meter bort, och extraherar information som senare dechiffreras för att rekonstruera begripliga data.

Vi erbjuder en mängd olika specialmaterial och tekniska finesser för EMC-resistenta pekskärmslösningar - exakt anpassade till dina krav och användningsområdet. Kundspecifika speciallösningar är vår styrka.

Militära tillämpningar utgör en stor utmaning för integrationen av pekskärmar. En pekskärm för militära applikationer måste tåla extrema förhållanden, fungera mycket tillförlitligt och uppfylla alla EMC-specifikationer.

EMC-skärmning behöver inte alltid vara dyrt. Vi utvecklar gärna effektiva lösningar för dig i enlighet med specifikationerna i relevant standard. Vi har tillgång till en stor portfölj av genomförda projekt och erbjuder dig redan många standardlösningar utan ytterligare utvecklingsinsatser. Speciella skärmningsmaterial finns i lager i vårt lager.

Ökande civil efterfrågan

Inom de väpnade styrkorna är Tempest-certifierad utrustning ett måste för att skydda mot spionage.

Allt oftare förekommande industrispionage gör Tempest-lösningarna till en viktig fråga även i det privata näringslivet.

Den växande civila efterfrågan visar att fler företag upptäcker hot och risker i det moderna informationssamhället.

Impactinator® IK10-glas erbjuder oöverträffad slagtålighet, vilket gör det till ett överlägset val för applikationer som kräver exceptionell hållbarhet. Denna innovativa familj av specialglas har revolutionerat branschen och möjliggjort glaslösningar som tidigare ansågs omöjliga.

Impactinator® glas är utformat för pekskärms- och skyddsglasapplikationer och uppfyller de stränga säkerhets- och skadegörelsestandarderna i EN/IEC62262 IK10 och IK11. Den utmärker sig i situationer där slagtålighet, viktminskning, bildkvalitet och tillförlitlighet är avgörande.

Välj Impactinator® glas för robust och pålitlig prestanda i krävande miljöer. Upplev framtidens glasteknik med våra banbrytande lösningar som garanterar maximalt skydd och effektivitet.