अमेरिका नाटो क्या है TEMPEST

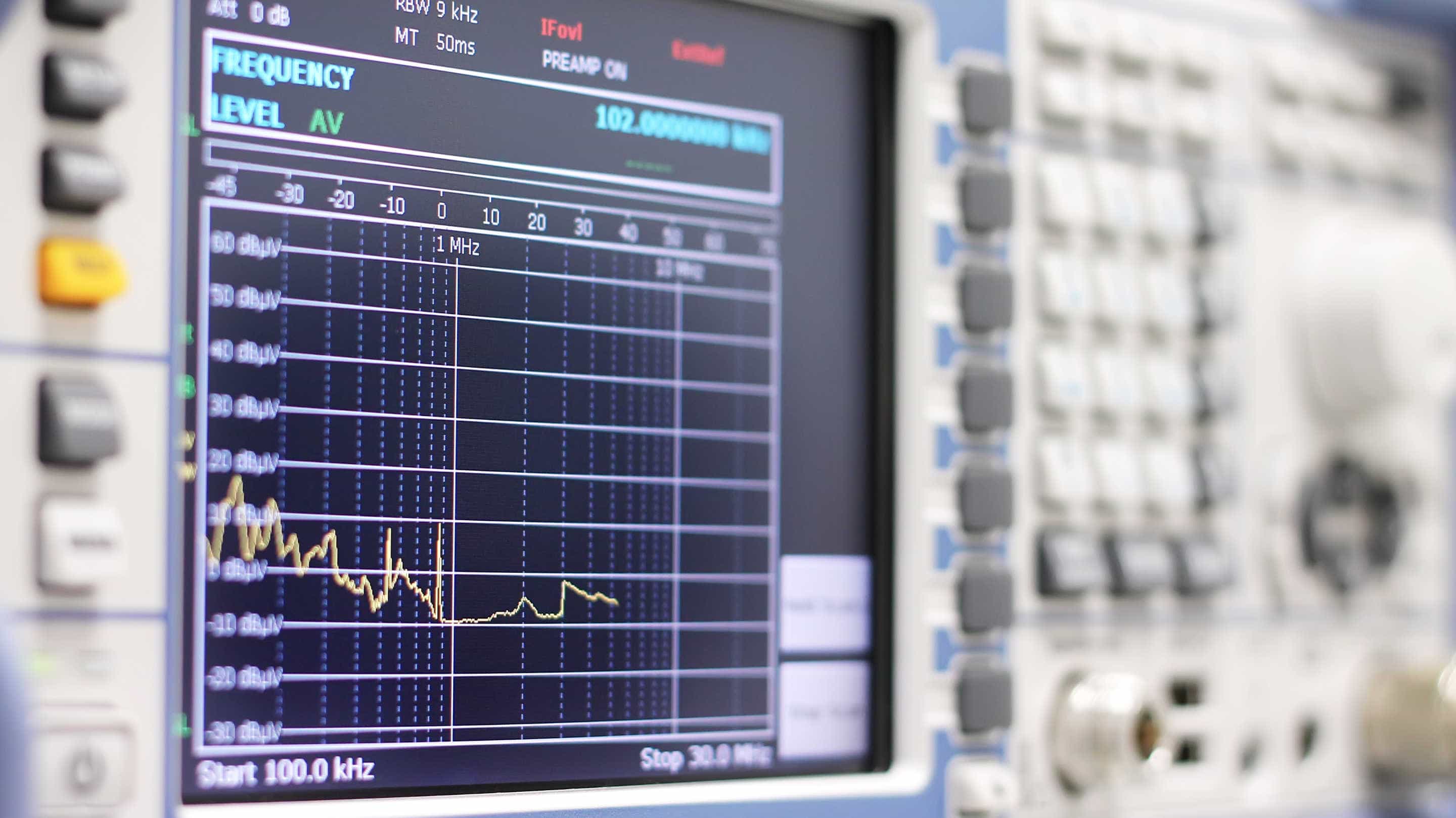

TEMPEST उपकरणों की विकिरणित विद्युत चुम्बकीय तरंगों (विकिरणित और संचालित दोनों) से संबंधित है और ईव्सड्रॉपिंग जोखिम का आकलन करता है।

सभी विद्युत और इलेक्ट्रॉनिक उपकरण विद्युत चुम्बकीय विकिरण (EMC) उत्पन्न करते हैं। ईएमसी में, डेटा प्रोसेसिंग उपकरण, जैसे लैपटॉप, औद्योगिक मॉनिटर या सैन्य टच स्क्रीन डिस्प्ले से विकिरण में संवेदनशील जानकारी होती है जिसे आसानी से इंटरसेप्ट किया जा सकता है।

एक रिसीवर मूल डिवाइस तक सीधी पहुंच के बिना इन संकेतों की व्याख्या कर सकता है।

Tempest स्तर

| मानक | पूर्ण | मध्यवर्ती | सामरिक |

|---|---|---|---|

| नाटो एसडीआईपी-27 | स्तर A | स्तर B | स्तर C |

| नाटो एएमएसजी | एएमएसजी 720बी | एएमएसजी 788A | एएमएसजी 784 |

| यूएसए NSTISSAM | स्तर I | स्तर II | स्तर III |

| नाटो क्षेत्र | ज़ोन 0 | ज़ोन 1 | ज़ोन 2 |

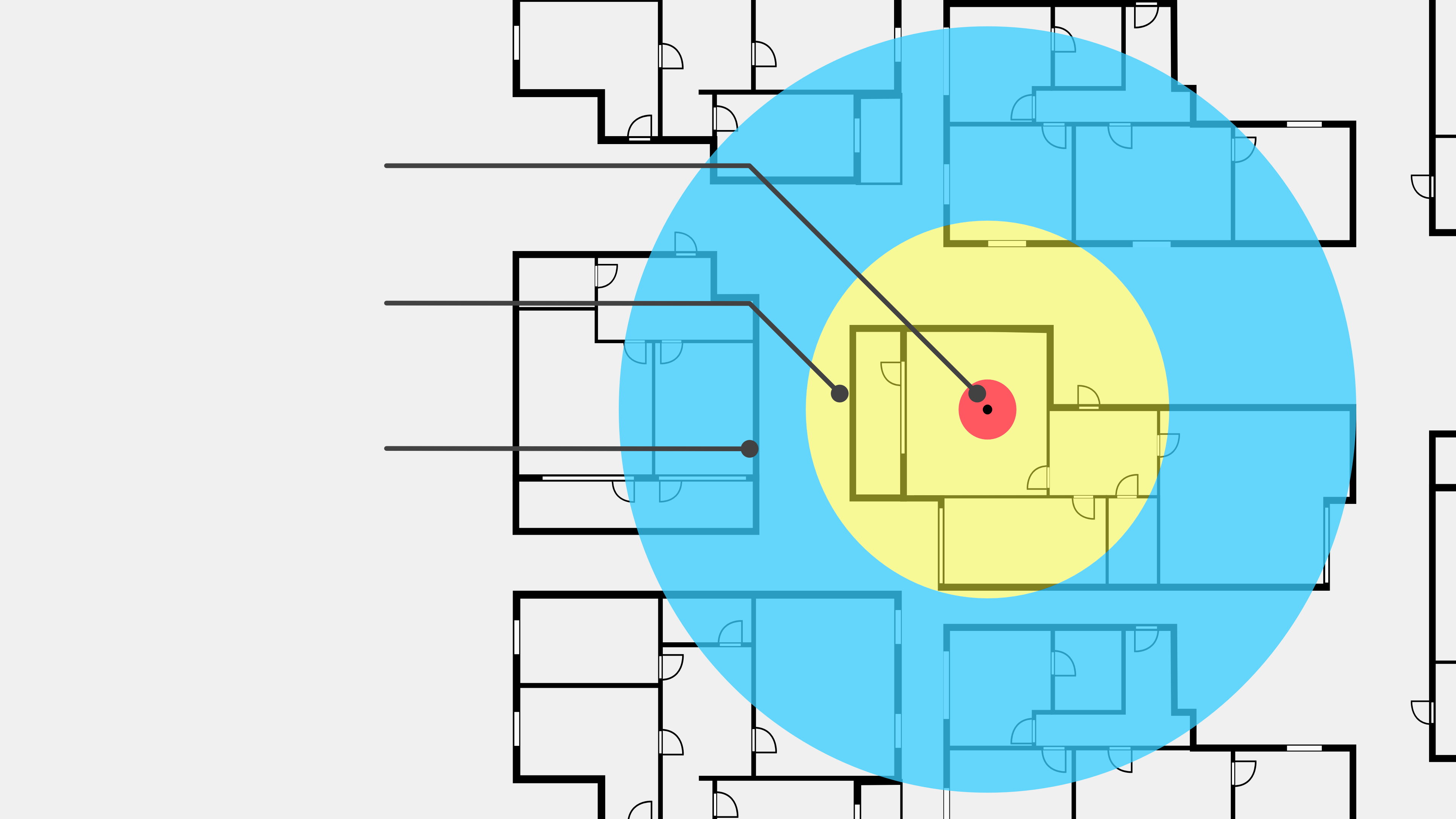

नाटो ज़ोनिंग

एक क्षीणन माप विधि को परिभाषित करता है जिसके तहत सुरक्षा परिधि के भीतर अलग-अलग कमरों को ज़ोन 0, ज़ोन 1, ज़ोन 2, या ज़ोन 3 के रूप में वर्गीकृत किया जाता है, और जिसके लिए इन कमरों में गुप्त डेटा को संभालने वाले उपकरणों के लिए स्क्रीनिंग टेस्ट मानक की आवश्यकता होती है।

स्तर ए - नाटो एसडीआईपी -27

Tempest स्तर ए सबसे सख्त नाटो मानक है और इसलिए इसे कभी-कभी "पूर्ण" कहा जाता है। स्तर ए उन वातावरणों और उपकरणों पर लागू होता है जहां आस-पास के कमरे (लगभग 1 मीटर दूर) से तत्काल ईव्सड्रॉपिंग हो सकती है। इसलिए, यह मानक नाटो जोन 0 के भीतर संचालित उपकरणों पर लागू होता है।

स्तर बी - नाटो एसडीआईपी -27

Tempest स्तर बी अगला उच्चतम नाटो मानक है, जिसे "तत्काल" के रूप में भी जाना जाता है। यह मानक उन उपकरणों पर लागू होता है जिन्हें 20 मीटर से अधिक की दूरी से नहीं सुना जा सकता है। यह Tempest मानक नाटो क्षेत्र 1 के भीतर काम करने वाले उपकरणों पर लागू होता है। यह मानक उपकरणों को 20 मीटर की अबाधित दूरी और दीवारों और बाधाओं के माध्यम से तुलनीय दूरी दोनों से बचाता है।

स्तर C - नाटो SDIP-27

Tempest स्तर सी को "सामरिक" के रूप में भी जाना जाता है। यह मानक नाटो जोन 2 के भीतर वातावरण और उपकरणों पर लागू होता है (जहां ईव्सड्रॉपर्स को कम से कम 100 मीटर दूर माना जाता है)। यह मानक उपकरणों को 100 मीटर की अबाधित दूरी या दीवारों और बाधाओं के माध्यम से तुलनीय दूरी से बचाता है।

शब्द "TEMPEST" एक वर्गीकृत अमेरिकी परियोजना के लिए एक कोडनेम और संक्षिप्त नाम है जिसका उपयोग 1960 के दशक के अंत में विद्युत चुम्बकीय विकिरण (EMR) का शोषण और निगरानी करने और शोषण के खिलाफ सुरक्षा के लिए किया गया था। आज, इस शब्द को आधिकारिक तौर पर ईएमएसईसी (उत्सर्जन सुरक्षा) द्वारा बदल दिया गया है, लेकिन यह अभी भी नागरिकों द्वारा ऑनलाइन उपयोग किया जाता है। संयुक्त राज्य सूचना आश्वासन (IA) का लक्ष्य हथियार प्रणालियों, अवसंरचना प्रबंधन प्रणालियों और नेटवर्क सहित सूचना और सूचना प्रणालियों की उपलब्धता, अखंडता और गोपनीयता को आश्वस्त करना है, जिनका उपयोग रक्षा विभाग (DOD) की जानकारी को संसाधित करने, संग्रहीत करने, प्रदर्शित करने, प्रसारित करने या संरक्षित करने के लिए किया जाता है।

कंप्यूटिंग डिवाइस और अन्य सूचना प्रणाली कई अजीबोगरीब तरीकों से डेटा लीक करने में सक्षम हैं।

चूंकि दुर्भावनापूर्ण संस्थाएं तेजी से कोर बुनियादी ढांचे को लक्षित और हमला करती हैं, इसलिए अत्यधिक संवेदनशील और कमजोर स्थानों की सुरक्षा के लिए आईटी सुरक्षा विधियां और नीतियां वर्षों से विकसित हो रही हैं।

कंप्यूटर और नेटवर्क निगरानी लक्ष्य डिवाइस की गतिविधि, प्रमुख कार्यों और हार्ड ड्राइव पर अपलोड किए जा रहे सभी डेटा की सक्रिय रूप से निगरानी करने का निरंतर प्रयास है। निगरानी प्रक्रिया एक व्यक्ति, आपराधिक संगठनों, सरकारों और बड़े निगमों द्वारा की जा सकती है, और अक्सर गुप्त तरीके से की जाती है। सरकारों और बड़े संगठनों के पास वर्तमान में सभी इंटरनेट उपयोगकर्ताओं और नागरिकों की गतिविधि की निरंतर निगरानी करने की अभूतपूर्व क्षमता है।

एक ढाल एक प्रसारित विद्युत चुम्बकीय तरंग के मार्ग में एक प्रतिबाधा (वैकल्पिक धारा के लिए एक विद्युत सर्किट या घटक का प्रभावी प्रतिरोध, जो ओमिक प्रतिरोध और प्रतिक्रिया के संयुक्त प्रभावों से उत्पन्न होता है) अलगाव डालता है, इसे प्रतिबिंबित करता है और / या इसे अवशोषित करता है। यह अवधारणात्मक रूप से उस तरीके के समान है जिसमें फिल्टर काम करते हैं - वे एक अवांछित संचालित संकेत के मार्ग में प्रतिबाधा अलगाव डालते हैं। प्रतिबाधा अनुपात जितना अधिक होगा, ढाल प्रभावशीलता (एसई) उतनी ही अधिक होगी।

नाटो देशों ने मान्यता प्राप्त परीक्षण प्रयोगशालाओं और उपकरणों की सूची प्रकाशित की है जिन्होंने आवश्यक परीक्षण ों को पारित किया है। कनाडाई औद्योगिकtempest कार्यक्रम, बीएसआई जर्मन ज़ोन्ड उत्पाद सूची, इन्फोसेक एश्योर्ड प्रोडक्ट्स की यूके सीईएसजी निर्देशिका, और एनएसएtempest प्रमाणन कार्यक्रम इन सूचियों और सुविधाओं के उदाहरण हैं। प्रमाणन पूरे सूचना प्रणाली या डिवाइस पर लागू होना चाहिए, न कि केवल कई व्यक्तिगत घटकों पर, क्योंकि एकल अनशील्ड घटक को जोड़ने से सिस्टम आरएफ विशेषताओं में काफी बदलाव हो सकता है।

विभिन्न उद्योगों, सरकारों और लोगों के कंप्यूटर सिस्टम साइबर हमलों के लिए अतिसंवेदनशील होते हैं, जिनमें सबसे बड़ा लक्ष्य वित्तीय संस्थान, वेबसाइट, ऐप और सूक्ष्म-वित्तीय संरचनाएं होती हैं। कंप्यूटर सिस्टम दूरसंचार कंपनियों, पानी और गैस प्रणालियों और परमाणु ऊर्जा संयंत्रों में भी कार्यरत हैं, जिससे वे हमले के लिए कमजोर हो जाते हैं। व्यक्तिगत और घरेलू उपकरण, बड़े निगम, चिकित्सा रिकॉर्ड और वाहन भी सामान्य लक्ष्य हैं, कुछ हमले वित्तीय लाभ के उद्देश्य से और अन्य का उद्देश्य कंपनी को अपंग बनाना है। इंटरनेट ऑफ थिंग्स (आईओटी) को इसमें शामिल सुरक्षा चुनौतियों पर उचित विचार किए बिना विकसित किया जा रहा है, और जैसे-जैसे आईओटी फैलता है, साइबर हमलों के तेजी से शारीरिक खतरा बनने की संभावना है।

TEMPEST जासूसी का सिर्फ एक गूढ़ क्षेत्र नहीं है जिसका उपयोग केवल ऊपरी स्तर की सैन्य शाखाएं कर सकती हैं। "एलिजा के लिएTEMPEST " के रूप में जाना जाने वाला एक तुच्छ कार्यक्रम लगभग किसी के द्वारा अपने घरों के आराम से उपयोग किया जा सकता है। एलिजा के लिए TEMPEST एक त्वरित लिनक्स हैक है जो आपके मॉनिटर पर सही आवृत्ति पर बारी-बारी से काले और सफेद पिक्सेल प्रदर्शित करके आपकी पसंद के रेडियो पर संगीत चलाता है। यह आपके मॉनिटर पर अपने TEMPEST-स्निफर एंटीना को इंगित करने वाले फेड्स के लिए संगीत बजाता है। यदि वर्तमान में आपकी जासूसी नहीं की जा रही है, तो आप हैंडहेल्ड एएम रेडियो का उपयोग करके अपने लिए संगीत

लाल / काला सिद्धांत, जिसे लाल / काला वास्तुकला या लाल / काला इंजीनियरिंग के रूप में भी जाना जाता है, एक क्रिप्टोग्राफिक सिद्धांत है जो उन संकेतों को अलग करता है जिनमें संवेदनशील या वर्गीकृत सादे-पाठ जानकारी होती है जो एन्क्रिप्टेड जानकारी ले जाते हैं। सभीtempest मानकों के लिए एक सख्त "रेड / ब्लैक सेपरेशन या संतोषजनक एसई के साथ परिरक्षण एजेंटों की स्थापना की आवश्यकता होती है, सभी सर्किट और उपकरणों के बीच जो वर्गीकृत और गैर-वर्गीकृत डेटा संचारित करते हैं।tempest-अनुमोदित उपकरणों का निर्माण सावधानीपूर्वक गुणवत्ता नियंत्रण के तहत किया जाना चाहिए ताकि यह सुनिश्चित किया जा सके कि अतिरिक्त इकाइयों का निर्माण परीक्षण की गई इकाइयों के समान ही किया जाता है, क्योंकि एक भी तार को बदलने से परीक्षण अमान्य हो सकते हैं।

कैथोड-रे-ट्यूब (सीआरटी) मॉनिटर द्वारा उत्सर्जित विकिरण का पता लगाकर, कैप्चर करके और समझने से दूर से कंप्यूटर या इसी तरह की सूचना प्रणालियों की निगरानी संभव है।

लंबी दूरी की कंप्यूटर निगरानी के इस काफी अपरिचित रूप को TEMPESTके रूप में जाना जाता है, और इसमें कंप्यूटिंग उपकरणों से विद्युत चुम्बकीय उत्सर्जन को पढ़ना शामिल है, जो सैकड़ों मीटर दूर हो सकता है, और ऐसी जानकारी निकालना जो बाद में समझदार डेटा के पुनर्निर्माण के लिए समझी जाती है।

हम ईएमसी-प्रतिरोधी टचस्क्रीन समाधानों के लिए विभिन्न प्रकार की विशेष सामग्री और तकनीकी शोधन प्रदान करते हैं - ठीक आपकी आवश्यकताओं और आवेदन के क्षेत्र के अनुकूल। ग्राहक-विशिष्ट विशेष समाधान हमारी ताकत हैं।

सैन्य अनुप्रयोग टचस्क्रीन के एकीकरण के लिए एक बड़ी चुनौती पेश करते हैं। सैन्य अनुप्रयोगों के लिए एक टचस्क्रीन को चरम परिस्थितियों का सामना करना चाहिए, अत्यधिक विश्वसनीय रूप से कार्य करना चाहिए और सभी ईएमसी विनिर्देशों का पालन करना चाहिए।

ईएमसी परिरक्षण हमेशा महंगा नहीं होना चाहिए। हमें प्रासंगिक मानक के विनिर्देशों के अनुसार आपके लिए कुशल समाधान विकसित करने में खुशी होगी। हमारे पास कार्यान्वित परियोजनाओं के एक बड़े पोर्टफोलियो तक पहुंच है और पहले से ही आपको आगे के विकास प्रयास के बिना कई मानक समाधान प्रदान करते हैं। विशेष परिरक्षण सामग्री हमारे गोदाम में स्टॉक में हैं।

नागरिक मांग में वृद्धि

सशस्त्र बलों के भीतर, जासूसी के खिलाफ सुरक्षा सुनिश्चित करने के लिए Tempest प्रमाणित उपकरण आवश्यक हैं।

औद्योगिक जासूसी के तेजी से उच्च स्तर Tempest समाधानों को निजी क्षेत्र में भी प्रासंगिक बना रहे हैं।

बढ़ती नागरिक मांग से पता चलता है कि अधिक से अधिक कंपनियां आधुनिक सूचना समाज के खतरों और जोखिमों को पहचान रही हैं।

Impactinator® IK10 ग्लास अद्वितीय प्रभाव प्रतिरोध प्रदान करता है, जिससे यह असाधारण स्थायित्व की आवश्यकता वाले अनुप्रयोगों के लिए एक बेहतर विकल्प बन जाता है। विशेष चश्मे के इस अभिनव परिवार ने उद्योग में क्रांति ला दी है, जिससे ग्लास समाधान पहले असंभव माना जाता था।

टचस्क्रीन और सुरक्षात्मक ग्लास अनुप्रयोगों के लिए डिज़ाइन किया गया, Impactinator® ग्लास EN/IEC62262 IK10 और IK11 के कड़े सुरक्षा और बर्बरता मानकों को पूरा करता है। यह उन स्थितियों में उत्कृष्टता प्राप्त करता है जहां प्रभाव प्रतिरोध, वजन घटाने, छवि गुणवत्ता और विश्वसनीयता महत्वपूर्ण हैं।

मांग वाले वातावरण में मजबूत और भरोसेमंद प्रदर्शन के लिए Impactinator® ग्लास चुनें। हमारे अत्याधुनिक समाधानों के साथ ग्लास प्रौद्योगिकी के भविष्य का अनुभव करें जो अधिकतम सुरक्षा और दक्षता सुनिश्चित करते हैं।