การตรวจสอบจากระยะไกล การตรวจสอบจากระยะไกล

การตรวจสอบคอมพิวเตอร์หรือระบบข้อมูลที่คล้ายกันจากระยะไกลเป็นไปได้โดยการตรวจจับจับและถอดรหัสรังสีที่ปล่อยออกมาจากจอภาพหลอดรังสีแคโทด (CRT)

รูปแบบการเฝ้าระวังคอมพิวเตอร์ทางไกลที่ไม่คุ้นเคยนี้เรียกว่า TEMPESTและเกี่ยวข้องกับการอ่านการปล่อยคลื่นแม่เหล็กไฟฟ้าจากอุปกรณ์คอมพิวเตอร์ซึ่งอาจอยู่ห่างออกไปหลายร้อยเมตรและดึงข้อมูลที่ถอดรหัสในภายหลังเพื่อสร้างข้อมูลที่เข้าใจได้ใหม่

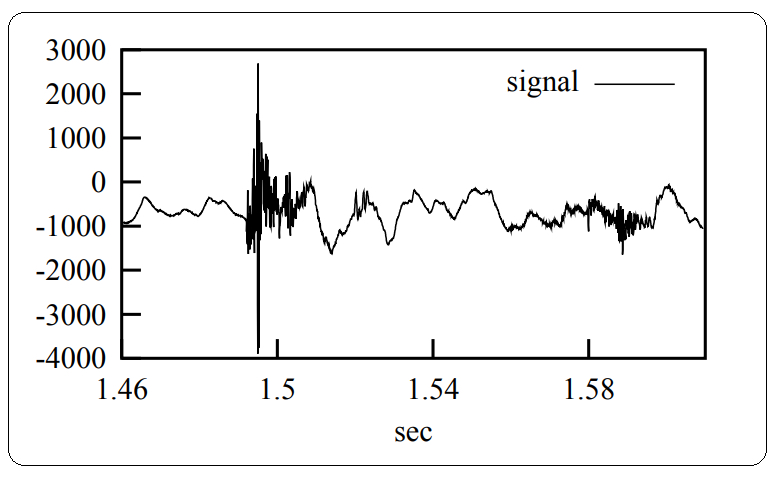

รูปที่ 2 แสดงถึงสัญญาณอะคูสติกของการคลิกแป้นพิมพ์แต่ละครั้งและเวลาที่จําเป็นสําหรับเสียงที่จะจางหายไป

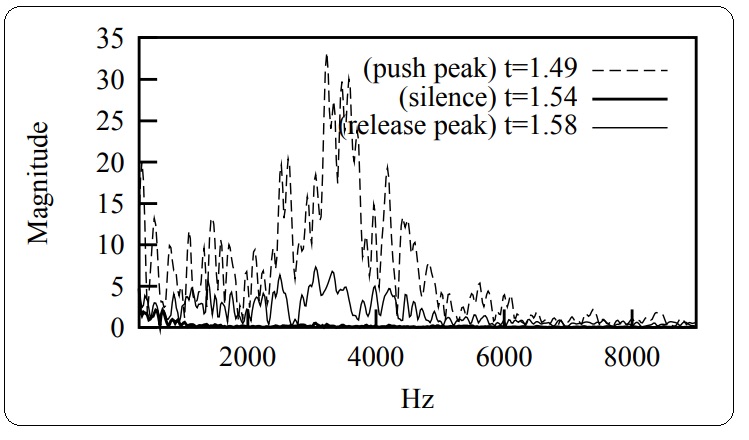

รูปที่ 3 แสดงสัญญาณอะคูสติกเดียวกันกับรูปที่ 2 แต่แสดงสเปกตรัมความถี่ทั้งหมดที่สอดคล้องกับ "push peak" (ปุ่มแป้นพิมพ์ถูกกดจนสุด), "ความเงียบ" (การหยุดชั่วคราวแบบไม่มีที่สิ้นสุดก่อนที่แป้นพิมพ์จะปล่อยปุ่ม) และ "release peak" (ปุ่มแป้นพิมพ์ถูกปล่อยออกมาจนสุด)

| แป้นพิมพ์ A, ADCS: 1.99 | ||||||

|---|---|---|---|---|---|---|

| กดปุ่ม | q | w | r | t | y | |

| รู้จัก | 9,0,0 | 9,1,0 | 1,1,1 | 8,1,0 | 10,0,0 | 7,1,0 |

| กดปุ่ม | u | ผม | o | a | s | |

| รู้จัก | 7,0,2 | 8,1,0 | 4,4,1 | 9,1,0 | 6,0,0 | 9,0,0 |

| กดปุ่ม | d | f | g | h | j | k |

| รู้จัก | 8,1,0 | 2,1,1 | 9,1,0 | 8,1,0 | 8,0,0 | 8,0,0 |

| กดปุ่ม | l | ; | z | x | c | v |

| รู้จัก | 9,1,0 | 10,0,0 | 9,1,0 | 10,0,0 | 10,0,0 | 9,0,1 |

| กดปุ่ม | b | n | m | , | . | / |

| รู้จัก | 10,0,0 | 9,1,0 | 9,1,0 | 6,1,0 | 8,1,0 | 8,1,0 |

มะเดื่อ 4 แสดงปุ่มแป้นพิมพ์ QWERTY แต่ละปุ่มและค่าเครือข่ายประสาทเทียมแบบต่อเนื่องสามค่า ค่าเหล่านี้ถูกสร้างขึ้นโดยใช้โปรแกรมจําลองที่มีความไวสูงซึ่งสามารถจับภาพความถี่เสียงที่หลากหลายลดความซับซ้อนและติดฉลากความถี่ตั้งแต่ 1 ถึง 10 และที่สําคัญที่สุดคือสร้างข้อมูลที่เข้าใจได้ใหม่

สามารถใช้การเปล่งเสียงจากอุปกรณ์ป้อนข้อมูลเหมือนแป้นพิมพ์เพื่อจดจําเนื้อหาที่กําลังพิมพ์ได้ เห็นได้ชัดว่าแป้นพิมพ์ที่ไม่มีเสียง (ไม่ใช่กลไก) เป็นมาตรการตอบโต้ที่เพียงพอสําหรับการโจมตีแบบดักฟังประเภทนี้