แฮ็คอีเธอร์ ข้อมูลข้ามช่องว่างอากาศได้อย่างไร

อุปกรณ์คอมพิวเตอร์และระบบข้อมูลอื่น ๆ สามารถรั่วไหลของข้อมูลได้หลายวิธี

เนื่องจากหน่วยงานที่เป็นอันตรายกําหนดเป้าหมายและโจมตีโครงสร้างพื้นฐานหลักมากขึ้นเรื่อย ๆ วิธีการและนโยบายด้านความปลอดภัยด้านไอทีสําหรับการปกป้องสถานที่ที่มีความอ่อนไหวและมีความเสี่ยงสูงจึงมีการพัฒนาตลอดหลายปีที่ผ่านมา

การใช้โปรโตคอลความปลอดภัยที่แข็งแกร่งเช่นวิธีการ "air-gapping" มีศักยภาพในการปกป้องอุปกรณ์ที่มีช่องโหว่ทั้งหมด

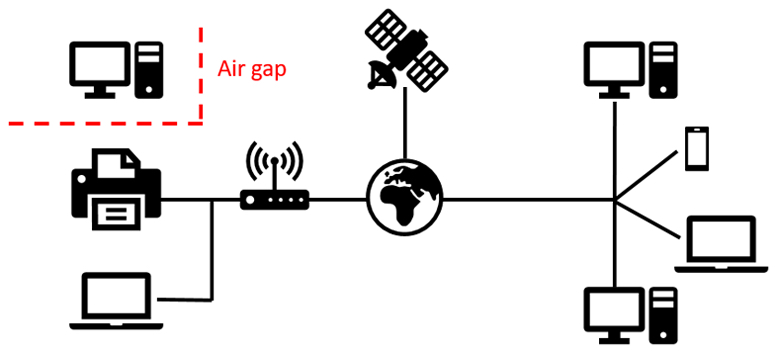

Air-gapping เป็นชุดของขั้นตอนการป้องกันที่ทําตามลําดับเพื่อให้แน่ใจว่าคอมพิวเตอร์ที่มีช่องโหว่หรือระบบข้อมูลอื่น ๆ ถูกแยกออกจากเครือข่ายที่ไม่ปลอดภัยทั้งหมดเช่นอินเทอร์เน็ตสาธารณะหรือเครือข่ายท้องถิ่นที่ไม่ปลอดภัย (LAN)

Air-gapping อาจรวมถึงการลบเวกเตอร์ที่รั่วไหลของข้อมูลที่อาจเกิดขึ้นทั้งหมดเช่นไมโครโฟนลําโพงการ์ดแสดงผลกล้องไดรฟ์ CD / DVD-ROM ฮาร์ดดิสก์การ์ดอินเทอร์เน็ตพอร์ต USB

ช่องแอบแฝงช่องว่างอากาศเป็นช่องทางข้อมูลใด ๆ ที่มีมาตรการป้องกันอากาศและดักฟังที่ตัวปล่อยตัวรับหรือทั้งสองอย่างอย่างไรก็ตามข้อมูลที่ละเอียดอ่อนยังคงรั่วไหลโดยไม่ได้ตั้งใจ

ในกรณีส่วนใหญ่ช่องสัญญาณแอบแฝงดังกล่าวไม่ได้ออกแบบมาเพื่อใช้เป็นช่องสัญญาณข้อมูล / การส่งข้อมูลเช่นไฟ LED บนคอมพิวเตอร์หรือเสียงที่แป้นพิมพ์ทําเมื่อใช้สําหรับการพิมพ์

แม้ว่าเอนทิตีการแฮ็กอาจต้องติดตั้งซอฟต์แวร์เพิ่มเติม (มัลแวร์) ที่คอมพิวเตอร์เป้าหมายหรือระบบข้อมูลเพื่อให้ช่องแอบแฝงทํางานได้ แต่ก็ไม่จําเป็นต้องติดตั้งฮาร์ดแวร์เพิ่มเติมประเภทใด ๆ ในระบบดังกล่าว

อย่างไรก็ตามยังมีวิธีการมากมายในการตรวจสอบและสอดแนมคอมพิวเตอร์หรือระบบข้อมูลจากระยะไกลซึ่งไม่จําเป็นต้องมีการแทรกแซงก่อนหน้านี้

มันแสดงให้เห็นว่าเป็นไปได้ที่จะตรวจสอบรังสีที่ปล่อยออกมาจากจอภาพหลอดรังสีแคโทด (CRT) หรือแม้แต่จอแสดงผลคริสตัลเหลว (LCD) ที่ทันสมัย รูปแบบของการเฝ้าระวังนี้มักจะเรียกว่า Van Eck phreaking หรือเป็น TEMPEST.

นอกจากนี้ยังเป็นไปได้ที่จะฟังแป้นพิมพ์ของคอมพิวเตอร์ด้วยไมโครโฟนพาราโบลาและบันทึกการกดแป้นพิมพ์แต่ละรายการโดยไม่ต้องบันทึกมัลแวร์ / ซอฟต์แวร์

แม้แต่เสียงรบกวนความถี่สูงที่ปล่อยออกมาจาก CPU ของคอมพิวเตอร์ก็สามารถรวมข้อมูลที่ละเอียดอ่อนเกี่ยวกับโปรแกรมหรือคําสั่งที่กําลังดําเนินการได้

เนื่องจากคลื่นความถี่กว้างและลักษณะที่แตกต่างกันของช่องแอบแฝงช่องว่างอากาศทั้งหมดจึงมักถูกจัดอยู่ในหมวดหมู่ตามช่องทางกายภาพที่พวกเขาทํางานเช่น:

- สื่อทางกายภาพ

-ซึ่งเกี่ยวข้องกับเสียง

-แสง - แผ่นดินไหว

-แม่ เหล็ก

-ร้อน

-แม่เหล็กไฟฟ้า

ซึ่งเกี่ยวข้องกับเสียง

แฮกเกอร์มักใช้ประโยชน์จากช่องแอบแฝงอะคูสติกเพราะพวกเขาถูกมองว่าไม่มีพิษภัยและไม่สําคัญโดยผู้ที่ไม่ได้ฝึกหัด อย่างไรก็ตามคอมพิวเตอร์ทุกเครื่องและอุปกรณ์ประกอบเช่นเครื่องพิมพ์แป้นพิมพ์เมาส์พัดลมระบายความร้อนโปรเซสเซอร์และระบบข้อมูลอื่น ๆ ส่วนใหญ่ปล่อยเสียงอัลตราโซนิก เสียงเหล่านี้สามารถจับได้โดยไมโครโฟนทั่วไป (สําหรับระยะทางสั้น ๆ ) หรือไมโครโฟนพาราโบลา (สําหรับระยะทางไกล) จากนั้นสามารถถอดรหัสเพื่อสร้างข้อมูลที่เข้าใจได้อีกครั้ง

"Fansmitter" เป็นตัวอย่างที่เป็นแก่นสารของมัลแวร์ที่สามารถขโมยข้อมูลที่ละเอียดอ่อนจากคอมพิวเตอร์ที่มีช่องโหว่แม้ว่าจะมีลําโพงหรือเสียงฮาร์ดแวร์เสียงอยู่ก็ตามเนื่องจากใช้เสียงรบกวนที่ปล่อยออกมาจาก CPU และพัดลมแชสซี

"DiskFiltration" เป็นอีกหนึ่งซอฟต์แวร์ประมวลผลข้อมูลที่ซับซ้อนซึ่งสามารถกรองข้อมูลโดยใช้สัญญาณอะคูสติกที่ปล่อยออกมาจากฮาร์ดไดรฟ์โดยการจัดการการเคลื่อนไหวของแอคชูเอเตอร์ฮาร์ดไดรฟ์และใช้การดําเนินการค้นหาจึงทําให้ฮาร์ดไดรฟ์ "ย้าย" ในรูปแบบเฉพาะที่สร้างเสียง

สื่อทางกายภาพ

แม้ว่าการแพร่กระจายมัลแวร์ผ่านสื่อทางกายภาพในปัจจุบันส่วนใหญ่ล้าสมัย แต่ในอดีตนี่เป็นวิธีหลักที่คอมพิวเตอร์ติดซอฟต์แวร์ที่เป็นอันตราย ประมาณ 2-3 ทศวรรษที่ผ่านมาเวกเตอร์ข้อมูลที่จับต้องได้เช่นฟล็อปปี้ดิสก์และซีดีรอมเป็นสื่อกลางที่ร้ายกาจสําหรับแฮกเกอร์ทั้งหมด แต่ปัจจุบันไวรัสเช่น "Stuxnet" ถูกส่งผ่านไดรฟ์ USB เป็นหลัก หนอนคอมพิวเตอร์ Stuxnet เชื่อมช่องว่างอากาศด้วยความช่วยเหลือของไดรฟ์ USB เพื่อให้สามารถส่ง / รับคําขอไปยังและจากผู้ให้บริการผ่านพื้นที่เก็บข้อมูลที่ซ่อนอยู่ซึ่งสร้างขึ้นในโครงสร้าง FAT ดิบ (ตารางการจัดสรรไฟล์)

แสง

นอกเหนือจากแหล่งกําเนิดแสงที่เห็นได้ชัดเจนและสําคัญสําหรับระบบคอมพิวเตอร์ใด ๆ เช่นจอภาพ (ไม่ว่าจะเป็น CRT หรือ LCD) การปล่อยแสงที่ละเอียดอ่อนสามารถรั่วไหลผ่านเวกเตอร์อื่น ๆ เช่นไฟ LED แป้นพิมพ์เครื่องพิมพ์หรือโมเด็ม

คุณสามารถสร้างเนื้อหาของหน้าจอ CRT ใหม่ได้โดยการวิเคราะห์ความเข้มของแสงของการสะท้อนแบบกระจายของจอแสดงผลออกจากผนังใกล้เคียง ในขณะที่เนื้อหาของหน้าจอ LCD สามารถสร้างขึ้นใหม่ได้โดยการวิเคราะห์การสะท้อนแบบกระจายออกจากวัตถุที่อยู่ใกล้จอแสดงผลเช่นแว่นตาขวดและแม้แต่ช้อนส้อมที่อยู่ห่างออกไปถึง 30 เมตรหากใช้เลนส์ยืดไสลด์ที่แข็งแกร่งเพียงพอ

ซอฟต์แวร์บางประเภทสามารถส่งข้อมูล ASCII ได้โดยการปรับ Caps Lock LED ด้วยข้อมูลอนุกรมที่ 50 บิต/วินาที เช่นเดียวกับการส่งสัญญาณรหัสมอร์สการกะพริบที่ผิดปกติของ LED จะไม่ทําให้เกิดความสงสัยในผู้ใช้คอมพิวเตอร์โดยเฉลี่ย

มัลแวร์อื่นๆ สามารถติดไวรัสคอมพิวเตอร์บนเครือข่ายที่มีช่องว่างอากาศ และทําให้คอมพิวเตอร์รับและส่งคําสั่งโจมตีผ่านเครื่องพิมพ์/สแกนเนอร์มัลติฟังก์ชั่นที่คอมพิวเตอร์เชื่อมต่ออยู่

ร้อน

อุปกรณ์อิเล็กทรอนิกส์ทั้งหมดสร้างความร้อนส่วนเกินและต้องการการจัดการความร้อนเพื่อปรับปรุงความน่าเชื่อถือและป้องกันความล้มเหลวก่อนวัยอันควร คอมพิวเตอร์ก็ไม่มีข้อยกเว้น สิ่งนี้มักจะทํากับแฟน ๆ และเราได้เห็นแล้วว่าพวกเขาสามารถถูกละเมิดได้อย่างไรเพื่อให้ช่องทางการลักลอบขโมย การเปลี่ยนแปลงของอุณหภูมิแสดงให้เห็นว่าเป็นช่องทางข้อมูลที่มีประสิทธิภาพแม้ว่าจะช้าอย่างเจ็บปวด

มัลแวร์สามารถใช้ในการควบคุมระยะไกลและระบบปรับอากาศที่เชื่อมต่ออินเทอร์เน็ตโดยใช้ช่องระบายความร้อนทางเดียว บางโปรแกรมสามารถเชื่อมช่องว่างอากาศระหว่างคอมพิวเตอร์ที่ถูกบุกรุกที่อยู่ติดกัน (สูงสุด 40 ซม.) โดยใช้การปล่อยความร้อนและเซ็นเซอร์ความร้อนในตัวเพื่อสร้างช่องทางการสื่อสารแบบสองทิศทางแอบแฝง (สูงสุด 8 บิตต่อชั่วโมง)

แผ่นดินไหว

การสื่อสารแบบแผ่นดินไหวหรือการสั่นสะเทือนเป็นกระบวนการที่การแลกเปลี่ยนข้อมูลและข้อมูลเกิดขึ้นผ่านการสั่นหรือการสั่นสะเทือนทางกล ภายใต้เงื่อนไขบางประการ คุณสามารถทําให้เกิดการสั่นสะเทือนที่อ่านง่ายผ่านลําโพงของคอมพิวเตอร์ได้ทั้งหมด นอกจากนี้โทรศัพท์และสมาร์ทโฟนเกือบทั้งหมดมีความสามารถในการผลิตคลื่นไหวสะเทือนโดยใช้เครื่องกําเนิดการสั่นสะเทือน

มันได้รับการแสดงให้เห็นต่อสาธารณชนว่ามัลแวร์บางประเภทสามารถประสบความสําเร็จในการสร้างการกดแป้นพิมพ์ที่พิมพ์บนแป้นพิมพ์ที่อยู่ใกล้ ๆ (ห่างออกไปเพียงไม่กี่เซนติเมตร) ไปยังโทรศัพท์มือถือที่ติดตั้งมาตรความเร่ง ตรวจพบการกดแป้นพิมพ์โดยใช้การสั่นสะเทือนเท่านั้นไม่ใช่เสียงของปุ่มที่กําลังกด

วิธีการแฮ็กแผ่นดินไหวอื่น ๆ ได้แก่ การใช้ลําโพงของระบบคอมพิวเตอร์เพื่อสร้างเสียงความถี่ต่ําซึ่งจะทําให้เกิดการสั่นสะเทือนที่เข้าใจได้ซึ่งสามารถรับได้โดยมาตรความเร่งในบริเวณใกล้เคียง

แม่ เหล็ก

อุปกรณ์อัจฉริยะในปัจจุบันเกือบทั้งหมดมีชิปแมกนีโตมิเตอร์บางรูปแบบซึ่งทําหน้าที่เป็นเข็มทิศและมีความสามารถในการวัดสนามแม่เหล็กจึงตรวจจับทิศเหนือและทิศใต้ที่แท้จริง อย่างไรก็ตามเซ็นเซอร์เช่นนี้ยังสามารถถูกละเมิดและเปลี่ยนเป็นช่องทางการสื่อสาร

สมมติฐานของมัลแวร์ที่ได้รับคําสั่งผ่านเครื่องวัดสนามแม่เหล็กได้รับการสํารวจก่อนหน้านี้และได้รับการพิสูจน์แล้วว่าการสื่อสารที่ปราศจากข้อผิดพลาดโดยใช้แม่เหล็กไฟฟ้าที่สร้างขึ้นเองซึ่งทําให้เกิดการเปลี่ยนแปลงในสนามแม่เหล็กของอุปกรณ์เป้าหมายสามารถเกิดขึ้นได้ค่อนข้างง่ายถึง 3.5 นิ้ว แต่ระยะทางที่มากขึ้นก็เป็นไปได้ด้วยแม่เหล็กไฟฟ้าที่แรงกว่า

แม่เหล็กไฟฟ้า

การปล่อยรังสีแม่เหล็กไฟฟ้านั้นมีอยู่ทั่วไปในอุปกรณ์อิเล็กทรอนิกส์ทั้งหมดโดยเฉพาะอย่างยิ่งหากไม่มีการป้องกัน

วิธีการ Van Eck phreaking ซึ่งตั้งชื่อตามนักวิจัยคอมพิวเตอร์ชาวดัตช์ Wim van Eck ช่วยให้ผู้ดักฟังสามารถโคลนเนื้อหาของจอภาพ CRT โดยการตรวจจับการปล่อยคลื่นแม่เหล็กไฟฟ้า (EM) จากระยะไกล ในจอภาพ CRT ที่ไม่มีการป้องกันการทดสอบประสบความสําเร็จจากระยะทาง 1 กม. และระยะทาง 200 ม. สําหรับจอภาพที่มีฉนวนหุ้ม

นอกจากนี้การ์ดแสดงผลทั้งหมดยังรั่วไหลของการปล่อย EM จํานวนมหาศาลซึ่งสามารถจัดการเพื่อส่งข้อมูลได้ "AirHopper" เป็นตัวอย่างของมัลแวร์ที่เปลี่ยนการ์ดแสดงผลของคอมพิวเตอร์ให้เป็นเครื่องส่งสัญญาณ FM ซึ่งสามารถจับภาพได้โดยวิทยุ FM มาตรฐานแม้แต่วิทยุที่ติดตั้งไว้ในสมาร์ทโฟน