Spremljanje z razdalje Spremljanje z razdalje

Spremljanje računalnikov ali podobnih informacijskih sistemov z razdalje je mogoče z odkrivanjem, zajemom in dešifracijo sevanja, ki ga oddaja monitor katodnih žarkov (CRT).

Ta dokaj neznana oblika računalniškega nadzora na dolge razdalje je znana kot TEMPESTin vključuje branje elektromagnetnih emanacij iz računalniških naprav, ki so lahko oddaljene na stotine metrov, in pridobivanje informacij, ki se kasneje dešifrirajo za rekonstrukcijo razumljivih podatkov.

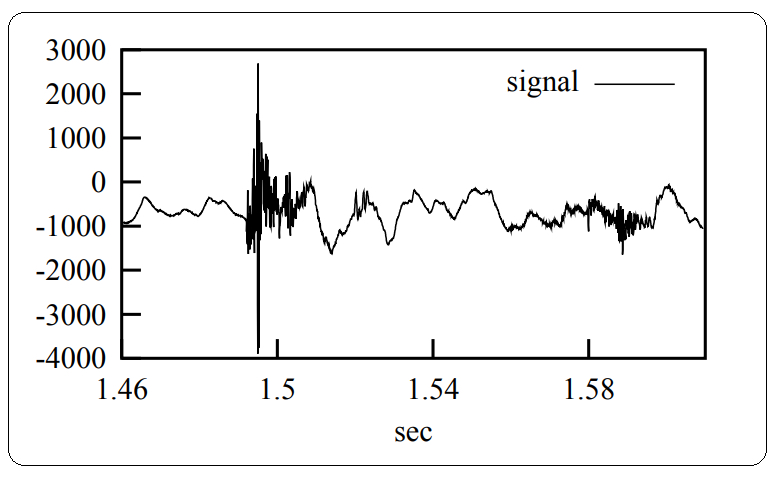

Sl.2 predstavlja akustični signal posameznega klika na tipkovnico in nujen čas, da zvok zbledi.

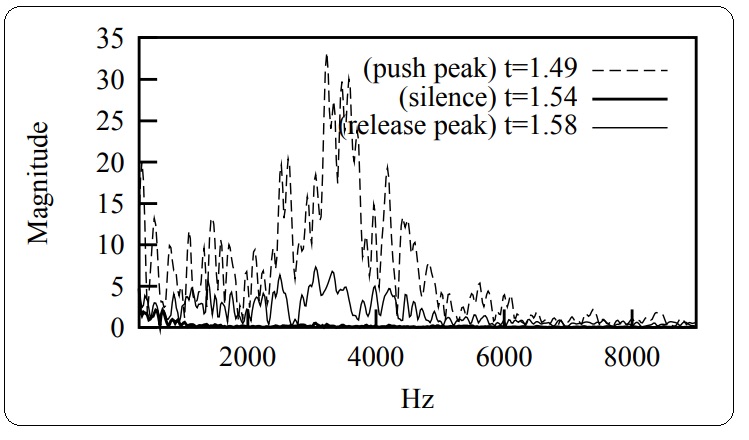

Slika.3 prikazuje isti akustični signal kot sl.2, vendar prikazuje vse frekvenčne spektre, ki ustrezajo "push peak" (tipka na tipkovnici je v celoti pritisnjena), "tišina" (neskončna premor pred tipkovnico gumb se sprosti) in "sprosti vrh" (tipka na tipkovnici se v celoti sprosti).

| Tipkovnica A, ADCS: 1,99 | ||||||

|---|---|---|---|---|---|---|

| pritisnite tipko | q | w | e | r | t | y |

| Priznana | 9,0,0 | 9,1,0 | 1,1,1 | 8,1,0 | 10,0,0 | 7,1,0 |

| pritisnite tipko | u | jaz | o | a | s | |

| Priznana | 7,0,2 | 8,1,0 | 4,4,1 | 9,1,0 | 6,0,0 | 9,0,0 |

| pritisnite tipko | d | f | g | h | j | k |

| Priznana | 8,1,0 | 2,1,1 | 9,1,0 | 8,1,0 | 8,0,0 | 8,0,0 |

| pritisnite tipko | l | ; | z | x | c | v |

| Priznana | 9,1,0 | 10,0,0 | 9,1,0 | 10,0,0 | 10,0,0 | 9,0,1 |

| pritisnite tipko | b | n | m | , | . | / |

| Priznana | 10,0,0 | 9,1,0 | 9,1,0 | 6,1,0 | 8,1,0 | 8,1,0 |

Figa. 4 prikazuje vsako tipko QWERTY in njene tri spremljajoče zaporedne vrednosti nevralne mreže backpropagation. Te vrednosti so ustvarjene z visoko občutljivim simulatorjem, ki je sposoben zajeti širok spekter zvočnih frekvenc, poenostaviti in označiti frekvence od 1 do 10, in kar je najpomembneje - rekonstrukcijo razumljivih podatkov.

Akustične emanacije iz vnosnih naprav, podobnih tipkovnici, lahko uporabljate za prepoznavanje vnesene vsebine. Samoumevno je, da je brezzvočna (nemehanska) tipkovnica ustrezen protiured za to vrsto napada prisluškovanja.