Monitorizarea de la distanță Monitorizarea de la distanță

Monitorizarea calculatoarelor sau a sistemelor informatice similare de la distanță este posibilă prin detectarea, captarea și descifrarea radiațiilor emise de monitorul tubului catodic (CRT).

Această formă destul de nefamiliară de supraveghere computerizată pe distanțe lungi este cunoscută sub numele de TEMPESTși implică citirea emanațiilor electromagnetice de la dispozitivele de calcul, care pot fi la sute de metri distanță, și extragerea informațiilor care sunt ulterior descifrate pentru a reconstrui date inteligibile.

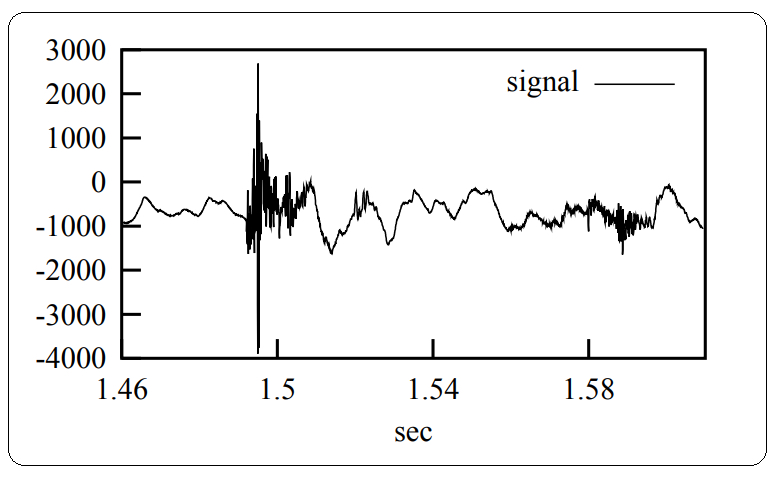

Fig.2 reprezintă semnalul acustic al unui clic individual al claviaturii și timpul necesar pentru ca sunetul să se estompeze.

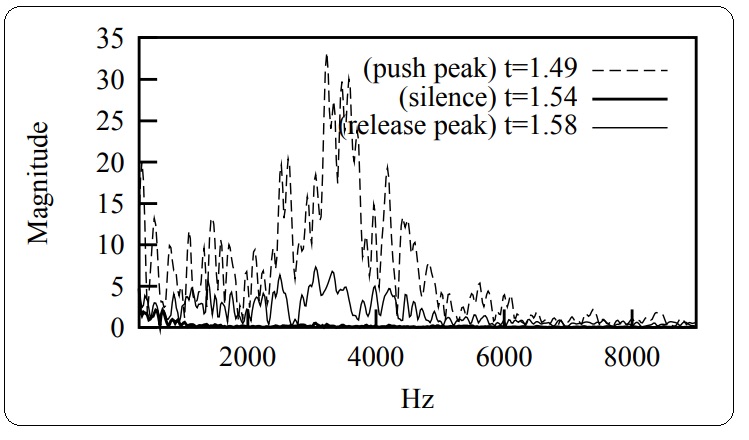

Fig.3 prezintă același semnal acustic ca și Fig.2, dar arată toate spectrele de frecvență corespunzătoare "push peak" (butonul tastaturii fiind apăsat complet), "silence" (pauza infinitezimală înainte de eliberarea butonului de la tastatură) și "release peak" (butonul tastaturii fiind complet eliberat).

| Tastatură A, ADCS: 1.99 | ||||||

|---|---|---|---|---|---|---|

| tastă apăsată | q | w | e | r | t | y |

| recunoscut | 9,0,0 | 9,1,0 | 1,1,1 | 8,1,0 | 10,0,0 | 7,1,0 |

| tastă apăsată | u | eu | o | un | s | |

| recunoscut | 7,0,2 | 8,1,0 | 4,4,1 | 9,1,0 | 6,0,0 | 9,0,0 |

| tastă apăsată | d | f | g | h | j | k |

| recunoscut | 8,1,0 | 2,1,1 | 9,1,0 | 8,1,0 | 8,0,0 | 8,0,0 |

| tastă apăsată | l | ; | z | x | c | v |

| recunoscut | 9,1,0 | 10,0,0 | 9,1,0 | 10,0,0 | 10,0,0 | 9,0,1 |

| tastă apăsată | b | n | m | , | . | / |

| recunoscut | 10,0,0 | 9,1,0 | 9,1,0 | 6,1,0 | 8,1,0 | 8,1,0 |

Smochină. 4 arată fiecare tastă de tastatură QWERTY și cele trei valori ale rețelei neuronale de backpropagare secvențială însoțitoare. Aceste valori sunt create folosind un program de simulare extrem de sensibil, capabil să capteze o gamă largă de frecvențe sonore, să simplifice și să eticheteze frecvențele de la 1 la 10 și, cel mai important, să reconstruiască date inteligibile.

Emanațiile acustice de la dispozitivele de intrare asemănătoare tastaturii pot fi utilizate pentru a recunoaște conținutul tastat. Este de la sine înțeles că o tastatură fără sunet (non-mecanică) este o contramăsură adecvată pentru acest tip de atac de interceptare.