ਦੂਰੀ ਤੋਂ ਨਿਗਰਾਨੀ ਦੂਰੀ ਤੋਂ ਨਿਗਰਾਨੀ

ਕੈਥੋਡ-ਰੇ-ਟਿਊਬ (CRT) ਮਾਨੀਟਰ ਦੁਆਰਾ ਉਤਪੰਨ ਰੇਡੀਏਸ਼ਨ ਦਾ ਪਤਾ ਲਗਾਉਣ, ਕੈਪਚਰ ਕਰਨ ਅਤੇ ਸਮਝਣ ਦੁਆਰਾ ਦੂਰੋਂ ਹੀ ਕੰਪਿਊਟਰਾਂ ਜਾਂ ਸਮਾਨ ਜਾਣਕਾਰੀ ਪ੍ਰਣਾਲੀਆਂ ਦੀ ਨਿਗਰਾਨੀ ਕਰਨਾ ਸੰਭਵ ਹੈ।

ਲੰਬੀ ਦੂਰੀ ਦੇ ਕੰਪਿਊਟਰ ਨਿਗਰਾਨੀ ਦੇ ਇਸ ਕਾਫ਼ੀ ਅਣਜਾਣ ਰੂਪ ਨੂੰ TEMPESTਵਜੋਂ ਜਾਣਿਆ ਜਾਂਦਾ ਹੈ, ਅਤੇ ਇਸ ਵਿੱਚ ਕੰਪਿਊਟਿੰਗ ਡਿਵਾਈਸਾਂ ਤੋਂ ਇਲੈਕਟ੍ਰੋਮੈਗਨੈਟਿਕ ਉਤਪਤੀਆਂ ਨੂੰ ਪੜ੍ਹਨਾ ਸ਼ਾਮਲ ਹੈ, ਜੋ ਸੈਂਕੜੇ ਮੀਟਰ ਦੀ ਦੂਰੀ 'ਤੇ ਹੋ ਸਕਦਾ ਹੈ, ਅਤੇ ਜਾਣਕਾਰੀ ਨੂੰ ਕੱਢਣਾ ਜੋ ਬਾਅਦ ਵਿੱਚ ਸੂਝਵਾਨ ਡੇਟਾ ਦੀ ਮੁੜ-ਉਸਾਰੀ ਲਈ ਸਮਝਿਆ ਜਾਂਦਾ ਹੈ।

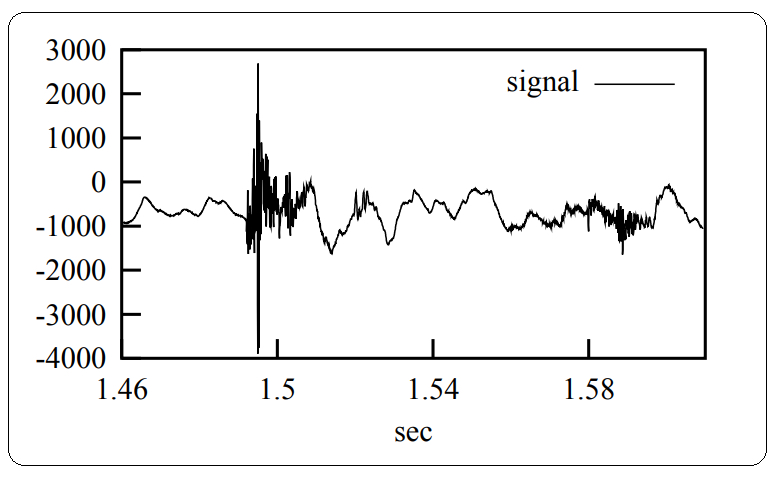

ਚਿੱਤਰ 2 ਇੱਕ ਵਿਅਕਤੀਗਤ ਕੀ-ਬੋਰਡ ਕਲਿੱਕ ਦੇ ਧੁਨੀ ਸਿਗਨਲ ਅਤੇ ਧੁਨੀ ਦੇ ਅਲੋਪ ਹੋਣ ਲਈ ਲੋੜੀਂਦੇ ਸਮੇਂ ਨੂੰ ਦਰਸਾਉਂਦਾ ਹੈ।

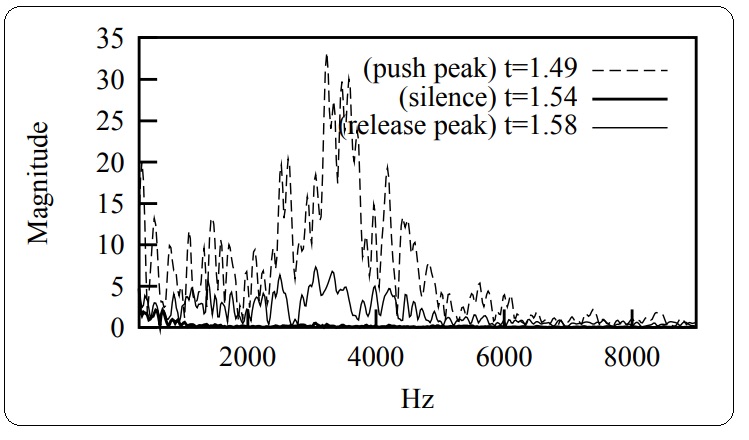

ਚਿੱਤਰ 3 ਵਿੱਚ ਚਿੱਤਰ 2 ਦੇ ਸਮਾਨ ਧੁਨੀ ਸਿਗਨਲ ਨੂੰ ਦਰਸਾਇਆ ਗਿਆ ਹੈ ਪਰੰਤੂ ਇਹ "ਪੁਸ਼ ਪੀਕ" (ਕੀ-ਬੋਰਡ ਬਟਨ ਨੂੰ ਪੂਰੀ ਤਰ੍ਹਾਂ ਦੱਬਿਆ ਜਾ ਰਿਹਾ ਹੈ), "ਸਾਇਲੈਂਸ" (ਕੀਬੋਰਡ ਬਟਨ ਨੂੰ ਰਿਲੀਜ਼ ਕੀਤੇ ਜਾਣ ਤੋਂ ਪਹਿਲਾਂ ਅਨੰਤ ਵਿਰਾਮ) ਅਤੇ "ਰੀਲੀਜ਼ ਪੀਕ" (ਕੀਬੋਰਡ ਬਟਨ ਨੂੰ ਪੂਰੀ ਤਰ੍ਹਾਂ ਜਾਰੀ ਕੀਤਾ ਜਾ ਰਿਹਾ ਹੈ) ਦੇ ਅਨੁਸਾਰੀ ਸਾਰੇ ਫ੍ਰੀਕੁਐਂਸੀ ਸਪੈਕਟ੍ਰਮ ਦਿਖਾਉਂਦਾ ਹੈ।

| ਕੀ- ਬੋਰਡ A, ADCS: 1. 99 | ||||||

|---|---|---|---|---|---|---|

| ਕੁੰਜੀ ਦੱਬੀ | q | w | e | r | t | y |

| ਮਾਨਤਾ ਪ੍ਰਾਪਤ | 9,0,0 | 9,1,0 | 1,1,1 | 8,1,0 | 10,0,0 | 7,1,0 |

| ਕੁੰਜੀ ਦੱਬੀ | u | ਮੈਂ | o | a | s | |

| ਮਾਨਤਾ ਪ੍ਰਾਪਤ | 7,0,2 | 8,1,0 | 4,4,1 | 9,1,0 | 6,0,0 | 9,0,0 |

| ਕੁੰਜੀ ਦੱਬੀ | d | f | g | h | j | k |

| ਮਾਨਤਾ ਪ੍ਰਾਪਤ | 8,1,0 | 2,1,1 | 9,1,0 | 8,1,0 | 8,0,0 | 8,0,0 |

| ਕੁੰਜੀ ਦੱਬੀ | l | ; | z | x | c | v |

| ਮਾਨਤਾ ਪ੍ਰਾਪਤ | 9,1,0 | 10,0,0 | 9,1,0 | 10,0,0 | 10,0,0 | 9,0,1 |

| ਕੁੰਜੀ ਦੱਬੀ | b | n | m | , | . | / |

| ਮਾਨਤਾ ਪ੍ਰਾਪਤ | 10,0,0 | 9,1,0 | 9,1,0 | 6,1,0 | 8,1,0 | 8,1,0 |

ਚਿੱਤਰ। ੪ ਹਰੇਕ QWERTY ਕੀ-ਬੋਰਡ ਕੁੰਜੀ ਅਤੇ ਇਸਦੇ ਨਾਲ ਆਉਣ ਵਾਲੀ ਤਿੰਨ ਲੜੀਵਾਰ ਬੈਕਪ੍ਰੋਪੈਗੇਸ਼ਨ ਨਿਊਰਲ ਨੈੱਟਵਰਕ ਦੇ ਮੁੱਲਾਂ ਨੂੰ ਦਿਖਾਉਂਦਾ ਹੈ। ਇਹ ਮੁੱਲ ਇੱਕ ਬਹੁਤ ਹੀ ਸੰਵੇਦਨਸ਼ੀਲ ਸਿਮੂਲੇਟਰ ਪ੍ਰੋਗਰਾਮ ਦੀ ਵਰਤੋਂ ਕਰਕੇ ਬਣਾਏ ਗਏ ਹਨ ਜੋ ਧੁਨੀ ਫ੍ਰੀਕੁਐਂਸੀਆਂ ਦੀ ਇੱਕ ਵਿਆਪਕ ਲੜੀ ਨੂੰ ਕੈਪਚਰ ਕਰਨ, 1 ਤੋਂ 10 ਤੱਕ ਦੀਆਂ ਫ੍ਰੀਕੁਐਂਸੀਆਂ ਨੂੰ ਸਰਲ ਬਣਾਉਣ ਅਤੇ ਲੇਬਲ ਕਰਨ ਦੇ ਯੋਗ ਹੁੰਦਾ ਹੈ, ਅਤੇ ਸਭ ਤੋਂ ਮਹੱਤਵਪੂਰਨ - ਸੂਝਵਾਨ ਡੇਟਾ ਦੀ ਮੁੜ-ਉਸਾਰੀ।

ਕੀ-ਬੋਰਡ ਵਰਗੇ ਇਨਪੁੱਟ ਡਿਵਾਈਸਾਂ ਤੋਂ ਧੁਨੀ ਉਤਪੰਨ ਕਰਨ ਦੀ ਵਰਤੋਂ ਟਾਈਪ ਕੀਤੀ ਜਾ ਰਹੀ ਸਮੱਗਰੀ ਦੀ ਪਛਾਣ ਕਰਨ ਲਈ ਕੀਤੀ ਜਾ ਸਕਦੀ ਹੈ। ਇਹ ਆਪਣੇ ਆਪ ਸਪੱਸ਼ਟ ਹੈ ਕਿ ਇੱਕ ਧੁਨੀ-ਮੁਕਤ (ਗੈਰ-ਮਕੈਨੀਕਲ) ਕੀ-ਬੋਰਡ ਇਸ ਕਿਸਮ ਦੇ ਈਵਸਡ੍ਰੌਪਿੰਗ ਹਮਲੇ ਲਈ ਇੱਕ ਢੁਕਵਾਂ ਜਵਾਬੀ ਕਦਮ ਹੈ।