Menggodam Ether Bagaimana data melintasi jurang udara

Peranti pengkomputeran dan sistem maklumat lain mampu membocorkan data dalam banyak cara yang pelik.

Oleh kerana entiti berniat jahat semakin menyasarkan dan menyerang infrastruktur teras, kaedah dan dasar keselamatan IT untuk melindungi lokasi yang sangat sensitif dan terdedah telah berkembang selama bertahun-tahun.

Melaksanakan protokol keselamatan yang kuat, seperti metodologi "jurang udara", berpotensi untuk melindungi semua peranti yang terdedah.

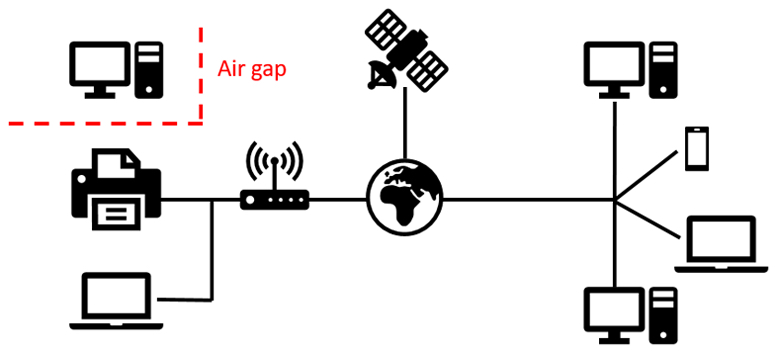

Gapping udara adalah satu set prosedur perlindungan yang dilakukan secara berurutan untuk memastikan komputer yang terdedah atau mana-mana sistem maklumat lain secara fizikal diasingkan daripada semua rangkaian tidak selamat, seperti Internet awam atau rangkaian kawasan tempatan tidak selamat (LAN).

Gapping udara mungkin termasuk mengalih keluar semua vektor kebocoran data yang berpotensi, seperti: Mikrofon, pembesar suara, Kad video, Kamera, pemacu CD/DVD-ROM, Cakera keras, kad Internet, port USB.

Saluran rahsia jurang udara adalah mana-mana saluran maklumat yang mana langkah-langkah pencegahan udara pelindung dan pengusiran diambil pada pemancaran, penerima atau kedua-duanya, namun data sensitif terus bocor secara tidak sengaja.

Dalam kebanyakan kes, saluran rahsia seperti itu pada asalnya tidak direka untuk digunakan sebagai saluran data / penghantaran maklumat, contohnya, lampu LED pada komputer atau bunyi yang dibuat oleh papan kekunci apabila digunakan untuk menaip.

Walaupun entiti penggodaman mungkin perlu memasang perisian tambahan (perisian hasad) di komputer sasaran atau sistem maklumat untuk menjadikan saluran rahsia tertentu berdaya maju, tidak perlu memasang sebarang jenis perkakasan tambahan pada sistem tersebut.

Walau bagaimanapun, terdapat juga banyak kaedah untuk memantau dan mengintip komputer atau sistem maklumat dari jauh yang tidak memerlukan campur tangan sebelumnya.

Ia telah menunjukkan bahawa adalah mungkin untuk memantau radiasi yang dipancarkan oleh monitor tiub sinar katod (CRT) atau paparan kristal cecair moden (LCD). Bentuk pengawasan ini sering dirujuk sebagai phreaking Van Eck atau sebagai TEMPEST.

Ia juga boleh dilaksanakan untuk mendengar papan kekunci komputer dengan mikrofon parabola dan log ketukan kekunci individu tanpa benar-benar memerlukan perisian hasad / perisian pengelogan.

Malah bunyi frekuensi tinggi yang dipancarkan oleh CPU komputer boleh termasuk maklumat sensitif mengenai program atau arahan yang dilaksanakan.

Oleh kerana spektrum yang luas dan sifat yang berbeza dari semua saluran penutup jurang udara, mereka sering diletakkan dalam kategori mengikut saluran fizikal di mana mereka beroperasi, seperti:

- Media Fizikal

- Akustik

-Cahaya

-Seismik

-Magnet

-Haba

-Elektromagnet

Akustik

Penggodam sering mengambil kesempatan daripada saluran rahsia akustik kerana mereka dianggap salah sebagai tidak berbahaya dan tidak penting oleh yang tidak dikenali. Walau bagaimanapun, semua komputer dan peralatan yang disertakan, seperti pencetak, papan kekunci, tikus, peminat penyejukan, pemproses dan kebanyakan sistem maklumat lain mengeluarkan bunyi ultrasonik. Bunyi-bunyi ini boleh ditangkap oleh mikrofon generik (untuk jarak pendek) atau mikrofon parabola (untuk jarak jauh) dan kemudian boleh ditafsirkan untuk membina semula data yang dapat difahami.

"Fansmitter" adalah contoh quintessential perisian hasad yang boleh mengisi maklumat sensitif secara akustik daripada komputer yang terdedah kepada udara, walaupun tiada pembesar suara atau audio perkakasan audio hadir, kerana ia menggunakan bunyi yang dipancarkan dari CPU dan peminat casis.

"DiskFiltration" adalah satu lagi perisian pemprosesan data kompleks yang dapat menyusup data menggunakan isyarat akustik yang dipancarkan dari cakera keras dengan memanipulasi pergerakan penggerak cakera keras dan menggunakan operasi mencari, sehingga menjadikan cakera keras "bergerak" dengan cara tertentu yang menghasilkan bunyi.

Media Fizikal

Walaupun menyebarkan perisian hasad melalui media fizikal pada masa kini kebanyakannya usang, pada masa lalu, ini adalah cara utama komputer dijangkiti perisian berniat jahat. Kira-kira 2-3 dekad yang lalu, vektor maklumat ketara seperti cakera liut dan CD-ROM adalah medium pilihan ganas untuk semua penggodam, tetapi pada masa ini, virus seperti "Stuxnet" terutamanya dihantar melalui pemacu USB. Cacing komputer Stuxnet merapatkan jurang udara dengan bantuan pemacu USB supaya ia kemudian boleh menghantar / menerima permintaan ke dan dari pengendali melalui kawasan penyimpanan tersembunyi yang dibuat dalam struktur FAT mentah (Jadual Peruntukan Fail).

Cahaya

Selain daripada sumber pelepasan cahaya yang jelas dan utama untuk mana-mana sistem komputer, iaitu monitor (sama ada CRT atau LCD), emanasi cahaya sensitif boleh dibocorkan melalui vektor lain, seperti LED papan kekunci, pencetak atau modem.

Adalah mungkin untuk membina semula kandungan skrin CRT dengan menganalisis keamatan cahaya pantulan meresap paparan dari dinding berdekatan. Manakala, kandungan skrin LCD boleh dibina semula dengan menganalisis pantulan meresap objek dalam jarak yang agak dekat dengan paparan, seperti cermin mata, botol dan juga kutleri sehingga 30 meter jauhnya, jika kanta teleskopik yang cukup kuat digunakan.

Dalam kes yang lebih nuansa, jenis perisian tertentu boleh menghantar data ASCII dengan memodulasi Caps Lock LED dengan data bersiri pada 50 bit / s. Sama seperti isyarat kod Morse, berkelip LED yang tidak teratur tidak akan menimbulkan kecurigaan dalam pengguna komputer purata.

Perisian hasad lain boleh menjangkiti komputer pada rangkaian yang digantung udara dan menjadikannya menerima dan menghantar arahan serangan melalui pencetak/pengimbas pelbagai fungsi yang disambungkan oleh komputer.

Haba

Semua peranti elektronik menghasilkan haba yang berlebihan dan memerlukan pengurusan haba untuk meningkatkan kebolehpercayaan dan mencegah kegagalan pramatang. Komputer tidak terkecuali. Ini biasanya dilakukan dengan peminat dan kami telah melihat bagaimana mereka boleh disalahgunakan untuk menyediakan saluran penyusupan. Perubahan suhu ditunjukkan sebagai saluran data yang berkesan, walaupun menyakitkan.

Perisian hasad boleh digunakan untuk mengawal dari jauh dan sistem penyaman udara yang disambungkan ke internet menggunakan saluran rahsia haba sehala. Program-program tertentu dapat merapatkan jurang udara antara komputer berkompromi bersebelahan (sehingga 40cm) dengan menggunakan pelepasan haba mereka dan sensor haba terbina dalam untuk mewujudkan saluran komunikasi dua arah rahsia (sehingga 8 bit sejam).

Seismik

Komunikasi seismik atau getaran adalah proses di mana pertukaran data dan maklumat berlaku melalui ayunan atau getaran mekanikal. Di bawah keadaan tertentu, adalah mungkin untuk mendorong getaran yang boleh dibaca melalui pembesar suara komputer. Selain itu, hampir semua telefon dan telefon pintar mempunyai keupayaan untuk menghasilkan gelombang seismik menggunakan penjana getaran mereka.

Ia telah ditunjukkan secara terbuka bahawa jenis perisian hasad tertentu boleh berjaya membina semula ketukan kekunci yang ditaip pada papan kekunci yang terletak berdekatan (hanya sentimeter sahaja) ke telefon bimbit yang dilengkapi pecutan. Ketukan kekunci dikesan hanya menggunakan getaran dan bukan bunyi kekunci yang ditekan.

Kaedah penggodaman seismik lain termasuk penggunaan pembesar suara sistem komputer untuk mencipta bunyi frekuensi rendah, yang seterusnya menghasilkan getaran yang dapat difahami yang boleh diambil oleh pecutan berdekatan.

Magnet

Hampir semua peranti pintar semasa mempunyai beberapa bentuk cip magnetometer yang berfungsi sebagai kompas dan mempunyai keupayaan untuk mengukur medan magnet, sehingga mengesan utara dan selatan yang benar. Walau bagaimanapun, sensor seperti ini juga boleh disalahgunakan dan diubah menjadi saluran komunikasi.

Hipotesis perisian hasad yang menerima arahan melalui magnetometer telah diterokai sebelum ini dan telah terbukti bahawa komunikasi bebas ralat, menggunakan elektro-magnet yang dibina khas yang mendorong perubahan dalam medan magnet peranti yang disasarkan, boleh berlaku dengan mudah sehingga 3.5 inci, tetapi jarak yang lebih besar juga mungkin dengan elektromagnet yang lebih kuat.

Elektromagnet

Pelepasan sinaran elektromagnet boleh dikatakan di mana-mana dalam semua peralatan elektronik, terutamanya jika tidak dilindungi.

Metodologi phreaking Van Eck, dinamakan sempena penyelidik komputer Belanda Wim van Eck, membolehkan eavesdropper mengklon kandungan monitor CRT dengan mengesan pelepasan elektromagnetik (EM) dari jauh. Dalam monitor CRT tanpa pengawasan, ujian berjaya dijalankan dari jarak 1km serta jarak 200m untuk monitor terlindung.

Di samping itu, semua kad video membocorkan sejumlah besar pelepasan EM, yang boleh dimanipulasi untuk menghantar data. "AirHopper" adalah contoh perisian hasad yang mengubah kad video komputer menjadi pemancar FM, yang boleh ditangkap oleh radio FM standard, bahkan yang dibina ke dalam telefon pintar.