Megfigyelés távolról Megfigyelés távolról

A számítógépek vagy hasonló információs rendszerek távolról történő megfigyelése a katódsugárcsöves (CRT) monitor által kibocsátott sugárzás észlelésével, rögzítésével és megfejtésével lehetséges.

A távolsági számítógépes megfigyelésnek ezt a meglehetősen ismeretlen formáját TEMPESTnéven ismerik, és magában foglalja a számítástechnikai eszközökből származó elektromágneses sugárzások olvasását, amelyek több száz méterre lehetnek, és olyan információk kinyerését, amelyeket később megfejtenek az érthető adatok rekonstruálása érdekében.

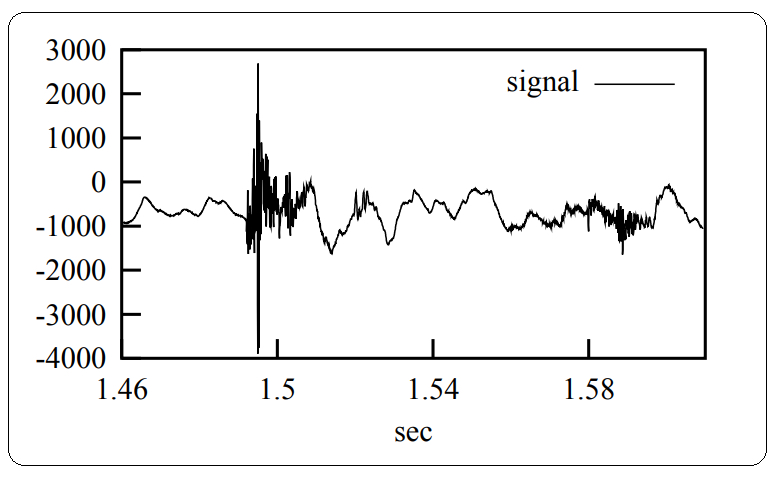

A 2. ábra az egyes billentyűzet kattanások hangjelzését és a hang elhalkításához szükséges időt ábrázolja.

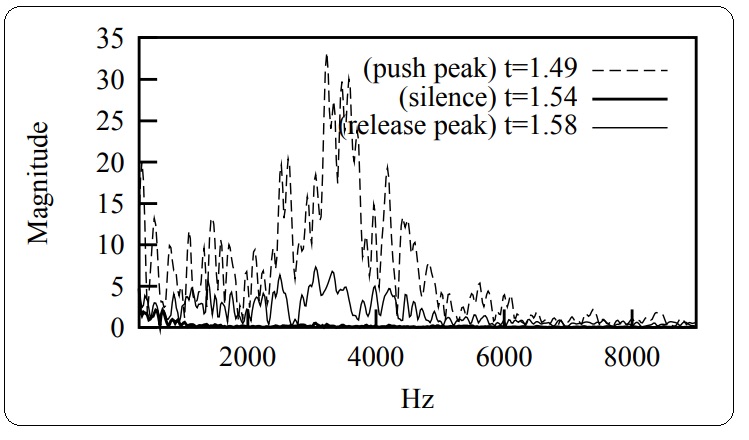

A 3. ábra ugyanazt a hangjelet ábrázolja, mint a 2. ábra, de megmutatja az összes frekvenciaspektrumot, amely megfelel a "nyomócsúcsnak" (a billentyűzet gombjának teljes lenyomása), a "csendnek" (a billentyűzet elengedése előtti végtelen kis szünet) és a "kioldási csúcsnak" (a billentyűzet gombjának teljes felengedése).

| Billentyűzet A, ADCS: 1.99 | ||||||

|---|---|---|---|---|---|---|

| gomb lenyomása | q | w | e | r | t | y |

| elismert | 9,0,0 | 9,1,0 | 1,1,1 | 8,1,0 | 10,0,0 | 7,1,0 |

| gomb lenyomása | u | én | o | egy | s | |

| elismert | 7,0,2 | 8,1,0 | 4,4,1 | 9,1,0 | 6,0,0 | 9,0,0 |

| gomb lenyomása | d | f | g | h | j | k |

| elismert | 8,1,0 | 2,1,1 | 9,1,0 | 8,1,0 | 8,0,0 | 8,0,0 |

| gomb lenyomása | l | ; | z | x | c | v |

| elismert | 9,1,0 | 10,0,0 | 9,1,0 | 10,0,0 | 10,0,0 | 9,0,1 |

| gomb lenyomása | b | n | m | , | . | / |

| elismert | 10,0,0 | 9,1,0 | 9,1,0 | 6,1,0 | 8,1,0 | 8,1,0 |

Füge. A 4 megjeleníti az egyes QWERTY billentyűzetbillentyűket és a hozzájuk tartozó három szekvenciális visszaterjedési neurális hálózati értéket. Ezeket az értékeket egy rendkívül érzékeny szimulátor program segítségével hozzák létre, amely képes a hangfrekvenciák széles skálájának rögzítésére, egyszerűsíti és címkézi a frekvenciákat 1 és 10 között, és ami a legfontosabb - rekonstruálja az érthető adatokat.

A billentyűzetszerű beviteli eszközökből származó akusztikus kisugárzások felhasználhatók a begépelt tartalom felismerésére. Magától értetődő, hogy a hangmentes (nem mechanikus) billentyűzet megfelelő ellenintézkedés az ilyen típusú lehallgatási támadásokhoz.