破解以太币 数据如何跨越气隙

计算设备和其他信息系统能够以许多特殊的方式泄漏数据。

随着恶意实体越来越多地以核心基础设施为目标并对其进行攻击,用于保护高度敏感和易受攻击位置的 IT 安全方法和策略多年来一直在不断发展。

实施强大的安全协议,例如“气隙”方法,有可能保护所有易受攻击的设备。

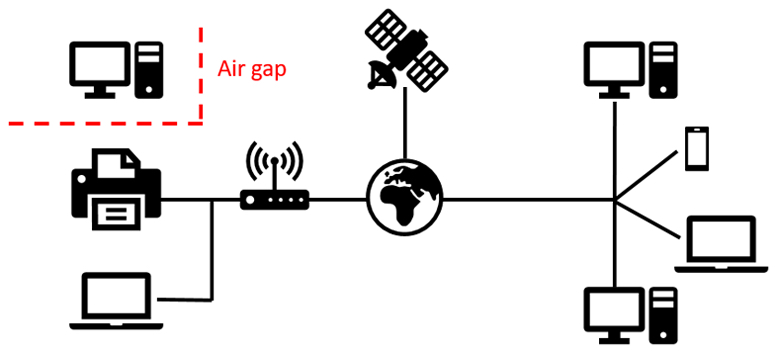

气隙是一组按顺序执行的屏蔽程序,以确保易受攻击的计算机或任何其他信息系统与所有不安全的网络(如公共互联网或不安全的局域网 (LAN))物理隔离。

气隙可能包括删除所有潜在的数据泄漏媒介,例如:麦克风、扬声器、视频卡、相机、CD/DVD-ROM 驱动器、硬盘、互联网卡、USB 端口。

气隙隐蔽通道是指在发射器、接收器或两者上采取了保护性气隙和窃听预防措施的任何信息通道,但敏感数据继续无意泄漏。

在大多数情况下,这种隐蔽通道最初并非设计用作数据/信息传输通道,例如,计算机上的LED灯或键盘用于打字时发出的声音。

尽管黑客实体可能必须在目标计算机或信息系统上安装其他软件(恶意软件)以使特定的隐蔽通道可行,但无需在此类系统上安装任何类型的附加硬件。

尽管如此,还有许多方法可以远程监视和监视计算机或信息系统,这些方法不需要事先干预。

已经证明,可以监测阴极射线管(CRT)监视器甚至现代液晶显示器(LCD)发出的辐射。这种形式的监视通常被称为范埃克 Phreaking 或 TEMPEST。

使用抛物面麦克风收听计算机的键盘并记录单个击键也是可行的,而无需实际记录恶意软件/软件。

即使是计算机CPU发出的高频噪声也可能包括有关正在执行的程序或指令的敏感信息。

由于所有气隙隐蔽通道的广谱和不同性质,它们经常根据它们运行的物理通道被分类,例如:

- 物理介质

-声

-光

-地震的

-磁

-烫的

-电磁

声

黑客经常利用声学隐蔽通道,因为它们被外行错误地认为是无害和无关紧要的。但是,所有计算机及其随附的用具,例如打印机,键盘,鼠标,冷却风扇,处理器和大多数其他信息系统都会发出超声波。这些声音可以被通用麦克风(短距离)或抛物面麦克风(长距离)捕获,然后可以破译以重建可理解的数据。

“Fansmitter”是恶意软件的典型示例,即使没有扬声器或音频硬件音频,也可以从易受攻击的气隙计算机中窃取敏感信息,因为它利用了CPU和机箱风扇发出的噪音。

“磁盘过滤”是另一种复杂的数据处理软件,它能够通过操纵硬盘驱动器执行器的运动并使用寻道操作,使用硬盘驱动器发出的声学信号来泄露数据,从而使硬盘驱动器以产生声音的特定方式“移动”。

物理介质

尽管通过物理媒体传播恶意软件现在大多已经过时,但在过去,这是计算机感染恶意软件的主要方式。大约2-3年前,软盘和CD-ROM等有形信息载体是所有黑客选择的恶性媒介,但目前,像“Stuxnet”这样的病毒主要通过USB驱动器传播。Stuxnet计算机蠕虫在USB驱动器的帮助下弥合气隙,因此它可以通过在原始FAT(文件分配表)结构中创建的隐藏存储区域向操作员发送/接收请求。

光

除了任何计算机系统(即显示器(CRT 或 LCD))的不言而喻的主要发光源外,敏感的光发射还可以通过其他矢量泄漏,例如键盘、LED、打印机或调制解调器。

可以通过分析显示器从附近墙壁上漫反射的光强度来重建CRT屏幕的内容。然而,如果使用足够强的伸缩镜头,可以通过分析显示器相对较近的物体的漫反射来重建LCD屏幕的内容,例如眼镜,瓶子甚至30米外的餐具。

在更细微的情况下,某些类型的软件可以通过以 50 位/秒的速度调制带有串行数据的 Caps Lock LED 来传输 ASCII 数据。与摩尔斯电码信号类似,LED的不规则闪烁不会引起普通计算机用户的怀疑。

其他恶意软件可以感染气隙网络上的计算机,并使其通过计算机连接的多功能打印机/扫描仪接收和发送攻击命令。

烫的

所有电子设备都会产生多余的热量,需要热管理以提高可靠性并防止过早失效。计算机也不例外。这通常是通过风扇完成的,我们已经看到了如何滥用它们来提供渗透渠道。温度变化被证明是一种有效的数据通道,尽管速度很慢。

恶意软件可用于使用单向热隐蔽通道远程控制和连接互联网的空调系统。某些程序能够通过使用其热量排放和内置热传感器来创建隐蔽的双向通信通道(高达每小时 8 位)来弥合相邻受损计算机(最大 40 厘米)之间的气隙。

地震的

地震或振动通信是通过机械振荡或振动进行数据和信息交换的过程。在某些条件下,完全有可能通过计算机的扬声器引起清晰的振动。此外,几乎所有的手机和智能手机都能够使用振动发生器产生地震波。

已经公开证明,某种类型的恶意软件可以成功地重建在靠近(仅几厘米)的键盘上键入的击键,该键盘靠近配备加速度计的手机。仅使用振动而不是按键被按下的声音来检测击键。

地震黑客的其他方法包括使用计算机系统的扬声器来产生低频声音,这反过来又会产生可理解的振动,可以被附近的加速度计拾取。

磁

目前几乎所有的智能设备都有某种形式的磁力计芯片,该芯片用作指南针,并具有测量磁场的能力,从而检测真正的南北。然而,像这样的传感器也可能被滥用并转化为通信通道。

恶意软件通过磁力计接收命令的假设之前已经探索过,并且已经证明,使用定制的电磁铁诱导目标设备磁场变化的无差错通信可以相对容易地发生在3.5英寸,但使用更强的电磁铁也可以实现更远的距离。

电磁

电磁辐射辐射几乎无处不在,尤其是在非屏蔽的情况下。

Van Eck phreaking方法以荷兰计算机研究员Wim van Eck的名字命名,允许窃听者通过远程检测其电磁(EM)发射来克隆CRT监视器的内容。在非屏蔽CRT监视器中,在1公里的距离以及屏蔽监视器的200米距离内成功进行了测试。

此外,所有视频卡都会泄漏大量的电磁辐射,这些辐射可以纵以传输数据。“AirHopper”是恶意软件的一个例子,它将计算机的视频卡变成FM发射器,可以通过标准FM收音机捕获,甚至是智能手机内置的收音机。